|

| |||||||

Plagegeister aller Art und deren Bekämpfung: Trojan-Downloader.Win32.Agent Variant sowie Zlob.DNSChanger files gefundenWindows 7 Wenn Du nicht sicher bist, ob Du dir Malware oder Trojaner eingefangen hast, erstelle hier ein Thema. Ein Experte wird sich mit weiteren Anweisungen melden und Dir helfen die Malware zu entfernen oder Unerwünschte Software zu deinstallieren bzw. zu löschen. Bitte schildere dein Problem so genau wie möglich. Sollte es ein Trojaner oder Viren Problem sein wird ein Experte Dir bei der Beseitigug der Infektion helfen. |

| | #1 |

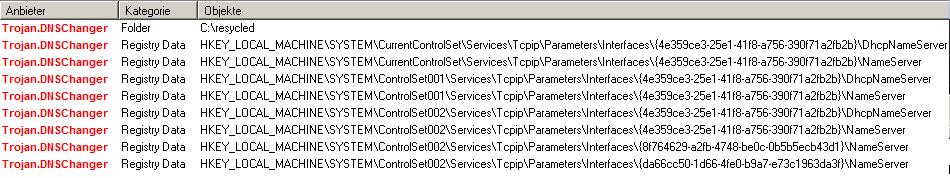

| | Trojan-Downloader.Win32.Agent Variant sowie Zlob.DNSChanger files gefunden Hallo, ich habe beim Starten von World of Warcraft neulich die Meldung bekommen, dass Trojan-Downloader.Win32.Agent Variant gefunden wurde und daraufhin kaspersky, spybot, Malwarebytes und antivir drüberlaufen lassen. Spybot hat aber dann auch noch 5 Zlob.DNSChanger dateien gefunden (4 davon Registrierungsdatenbankänderungen und eine .rtk datei namens kdoer die sich nachdem ich sie im system32-ordner gefunden hab selbst mit TU Shredder nicht löschen ließ), aber immer wenn ich die gelöscht habe, kommt direkt nach dem Scan eine Meldung von TeaTime, dass mehrere Registrierungsdatenbankeinträge geändert wurden. Diese 5 Meldungen erscheinen so lange immer wieder, bis ich "Antwort merken" aktiviere. Beim nächsten SpyBot Scan wiederholt sich der ganze letzte Absatz. Folgendes ist da immer zu lesen: Kategorie: System Startup user entry Änderung: Wert hinzugefügt Eintrag: SpybotDeletingYXXXX (Y=1 Buchstabe u. X= Ziffern) Neue Daten: command /c del "C:\Windows\System\kdoer.exe Also: Wie bekomme ich den Trojan-Downloader und den Zlob-Mist weg? PS: Malwarebytes hat gerade dies hier gefunden:  Nochmal als Logdatei: Malwarebytes' Anti-Malware 1.28 Datenbank Version: 1203 Windows 6.0.6000 24.09.2008 21:56:25 mbam-log-2008-09-24 (21-56-25).txt Scan-Methode: Vollständiger Scan (C:\|D:\|E:\|) Durchsuchte Objekte: 230029 Laufzeit: 1 hour(s), 33 minute(s), 24 second(s) Infizierte Speicherprozesse: 0 Infizierte Speichermodule: 0 Infizierte Registrierungsschlüssel: 0 Infizierte Registrierungswerte: 0 Infizierte Dateiobjekte der Registrierung: 8 Infizierte Verzeichnisse: 1 Infizierte Dateien: 0 Infizierte Speicherprozesse: (Keine bösartigen Objekte gefunden) Infizierte Speichermodule: (Keine bösartigen Objekte gefunden) Infizierte Registrierungsschlüssel: (Keine bösartigen Objekte gefunden) Infizierte Registrierungswerte: (Keine bösartigen Objekte gefunden) Infizierte Dateiobjekte der Registrierung: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces\{4e359ce3-25e1-41f8-a756-390f71a2fb2b}\DhcpNameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Delete on reboot. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces\{4e359ce3-25e1-41f8-a756-390f71a2fb2b}\NameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Delete on reboot. HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Tcpip\Parameters\Interfaces\{4e359ce3-25e1-41f8-a756-390f71a2fb2b}\DhcpNameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Delete on reboot. HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Tcpip\Parameters\Interfaces\{4e359ce3-25e1-41f8-a756-390f71a2fb2b}\NameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Delete on reboot. HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\Tcpip\Parameters\Interfaces\{4e359ce3-25e1-41f8-a756-390f71a2fb2b}\DhcpNameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\Tcpip\Parameters\Interfaces\{4e359ce3-25e1-41f8-a756-390f71a2fb2b}\NameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\Tcpip\Parameters\Interfaces\{8f764629-a2fb-4748-be0c-0b5b5ecb43d1}\NameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\Tcpip\Parameters\Interfaces\{da66cc50-1d66-4fe0-b9a7-e73c1963da3f}\NameServer (Trojan.DNSChanger) -> Data: 85.255.116.92,85.255.112.146 -> Quarantined and deleted successfully. Infizierte Verzeichnisse: C:\resycled (Trojan.DNSChanger) -> Quarantined and deleted successfully. Infizierte Dateien: (Keine bösartigen Objekte gefunden) Mein System: Windows Vista Home Premium Intel Core 2 Quad CPU Q6600 @ 2.40GHz Arbeitspeicher 3GB |

| Themen zu Trojan-Downloader.Win32.Agent Variant sowie Zlob.DNSChanger files gefunden |

| anti-malware, antivir, beim starten, controlset002, cpu, dateien, gelöscht, home, immer wieder, kaspersky, logdatei, löschen, malwarebytes, mehrere, nicht löschen, registrierungsschlüssel, resycled, scan, services, spybot, starten, system, trojan-downloader.win32.agent, trojan.dnschanger, variant, vista, wiederholt, windows, world of warcraft, zlob.dnschanger |