|

| |||||||

Log-Analyse und Auswertung: TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log...Windows 7 Wenn Du Dir einen Trojaner eingefangen hast oder ständig Viren Warnungen bekommst, kannst Du hier die Logs unserer Diagnose Tools zwecks Auswertung durch unsere Experten posten. Um Viren und Trojaner entfernen zu können, muss das infizierte System zuerst untersucht werden: Erste Schritte zur Hilfe. Beachte dass ein infiziertes System nicht vertrauenswürdig ist und bis zur vollständigen Entfernung der Malware nicht verwendet werden sollte.XML. |

|

| |

| | #1 |

| | TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log... Hallo, ich habe mir oben genanntes Trojanisches Pferd eingefangen und es mit dem AV entdeckt. Leider taucht es immer wieder auf, zuletzt in der Datei: A001445.exe. Die Datei nenne sich imer anders. Ich habe den HiJack drüberlaufen lassen und hier das Ergebnsi: Scan saved at 14:10:32, on 05.06.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v7.00 (7.00.5730.0013) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\Programme\Intel\Wireless\Bin\S24EvMon.exe C:\Programme\WatchGuard\Mobile User VPN\IreIKE.exe C:\WINDOWS\system32\spoolsv.exe C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedul2.exe C:\Programme\Gemeinsame Dateien\EPSON\EBAPI\eEBSVC.exe C:\Programme\Intel\Wireless\Bin\EvtEng.exe C:\Program Files\WS_FTP Pro\ftpsched.exe C:\Programme\WatchGuard\Mobile User VPN\IPSecMon.exe C:\Programme\Nero\Nero8\Nero BackItUp\NBService.exe C:\WINDOWS\system32\IoctlSvc.exe C:\Programme\Intel\Wireless\Bin\RegSrvc.exe C:\Programme\SPAMfighter\sfus.exe C:\WINDOWS\system32\svchost.exe C:\Programme\Windows Live\Messenger\usnsvc.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe C:\WINDOWS\system32\wscntfy.exe C:\WINDOWS\system32\rundll32.exe C:\Programme\Motorola\SMSERIAL\sm56hlpr.exe C:\WINDOWS\system32\igfxtray.exe C:\WINDOWS\system32\hkcmd.exe C:\WINDOWS\system32\igfxpers.exe C:\WINDOWS\system32\igfxsrvc.exe C:\Programme\Intel\Wireless\bin\ZCfgSvc.exe C:\Programme\Intel\Wireless\Bin\ifrmewrk.exe C:\WINDOWS\RTHDCPL.EXE C:\Programme\CyberLink\PowerDVD\PDVDServ.exe C:\Programme\Acronis\TrueImage\TrueImageMonitor.exe C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedhlp.exe C:\Program Files\WS_FTP Pro\ftpqueue.exe C:\Programme\Sony Ericsson\Mobile2\Application Launcher\Application Launcher.exe C:\Programme\Java\jre1.6.0_05\bin\jusched.exe C:\Programme\SPAMfighter\SFAgent.exe C:\Programme\Gemeinsame Dateien\Teleca Shared\CapabilityManager.exe C:\Programme\HP\HP Software Update\HPWuSchd2.exe C:\WINDOWS\system32\rundll32.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\avgnt.exe C:\WINDOWS\system32\ctfmon.exe C:\Programme\Adobe\Acrobat 5.0\Distillr\AcroTray.exe C:\Programme\WatchGuard\Mobile User VPN\SafeCfg.exe C:\Programme\Intel\Wireless\Bin\Dot1XCfg.exe C:\Programme\Gemeinsame Dateien\Teleca Shared\Generic.exe C:\Programme\Sony Ericsson\Mobile2\Mobile Phone Monitor\epmworker.exe C:\Programme\Internet Explorer\iexplore.exe C:\WINDOWS\explorer.exe C:\Programme\Lavasoft\Ad-Aware\aawservice.exe C:\Programme\Trend Micro\HijackThis\HijackThis.exe R1 - HKCU\Software\Microsoft\Internet Explorer\Main,Search Page = http://go.microsoft.com/fwlink/?LinkId=54896 R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.google.de/ R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://go.microsoft.com/fwlink/?LinkId=69157 R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://go.microsoft.com/fwlink/?LinkId=54896 R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://go.microsoft.com/fwlink/?LinkId=54896 R0 - HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://go.microsoft.com/fwlink/?LinkId=69157 R1 - HKCU\Software\Microsoft\Internet Connection Wizard,ShellNext = http://go.microsoft.com/fwlink/?LinkId=74005 O4 - HKLM\..\Run: [BluetoothAuthenticationAgent] rundll32.exe bthprops.cpl,,BluetoothAuthenticationAgent O4 - HKLM\..\Run: [SMSERIAL] C:\Programme\Motorola\SMSERIAL\sm56hlpr.exe O4 - HKLM\..\Run: [IgfxTray] C:\WINDOWS\system32\igfxtray.exe O4 - HKLM\..\Run: [HotKeysCmds] C:\WINDOWS\system32\hkcmd.exe O4 - HKLM\..\Run: [Persistence] C:\WINDOWS\system32\igfxpers.exe O4 - HKLM\..\Run: [IntelZeroConfig] "C:\Programme\Intel\Wireless\bin\ZCfgSvc.exe" O4 - HKLM\..\Run: [IntelWireless] "C:\Programme\Intel\Wireless\Bin\ifrmewrk.exe" /tf Intel PROSet/Wireless O4 - HKLM\..\Run: [RTHDCPL] RTHDCPL.EXE O4 - HKLM\..\Run: [Alcmtr] ALCMTR.EXE O4 - HKLM\..\Run: [RemoteControl] C:\Programme\CyberLink\PowerDVD\PDVDServ.exe O4 - HKLM\..\Run: [Acronis*True*Image Monitor] C:\Programme\Acronis\TrueImage\TrueImageMonitor.exe O4 - HKLM\..\Run: [Acronis Scheduler2 Service] C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedhlp.exe O4 - HKLM\..\Run: [ftpqueue] C:\Program Files\WS_FTP Pro\ftpqueue.exe -tray O4 - HKLM\..\Run: [Sony Ericsson PC Suite] "C:\Programme\Sony Ericsson\Mobile2\Application Launcher\Application Launcher.exe" /startoptions O4 - HKLM\..\Run: [SunJavaUpdateSched] "C:\Programme\Java\jre1.6.0_05\bin\jusched.exe" O4 - HKLM\..\Run: [SPAMfighter Agent] "C:\Programme\SPAMfighter\SFAgent.exe" update delay 60 O4 - HKLM\..\Run: [NBKeyScan] "C:\Programme\Nero\Nero8\Nero BackItUp\NBKeyScan.exe" O4 - HKLM\..\Run: [NeroFilterCheck] C:\Programme\Gemeinsame Dateien\Nero\Lib\NeroCheck.exe O4 - HKLM\..\Run: [HP Software Update] C:\Programme\HP\HP Software Update\HPWuSchd2.exe O4 - HKLM\..\Run: [BM6f2b9493] Rundll32.exe "C:\WINDOWS\system32\ugfnljnx.dll",s O4 - HKLM\..\Run: [6c18a70f] rundll32.exe "C:\WINDOWS\system32\mqiwouir.dll",b O4 - HKLM\..\Run: [avgnt] "C:\Programme\Avira\AntiVir PersonalEdition Classic\avgnt.exe" /min O4 - HKCU\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\ctfmon.exe O4 - HKCU\..\Run: [BgMonitor_{79662E04-7C6C-4d9f-84C7-88D8A56B10AA}] "C:\Programme\Gemeinsame Dateien\Nero\Lib\NMBgMonitor.exe" O4 - HKUS\S-1-5-19\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'Default user') O4 - Global Startup: Acrobat Assistant.lnk = C:\Programme\Adobe\Acrobat 5.0\Distillr\AcroTray.exe O4 - Global Startup: Adobe Gamma Loader.exe.lnk = C:\Programme\Gemeinsame Dateien\Adobe\Calibration\Adobe Gamma Loader.exe O4 - Global Startup: EPSON Status Monitor 3 Environment Check(3).lnk = C:\WINDOWS\system32\spool\drivers\w32x86\3\E_SRCV03.EXE O4 - Global Startup: Mobile User VPN.lnk = C:\Programme\WatchGuard\Mobile User VPN\SafeCfg.exe O8 - Extra context menu item: Nach Microsoft &Excel exportieren - res://C:\PROGRA~1\MICROS~2\OFFICE11\EXCEL.EXE/3000 O9 - Extra button: (no name) - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.6.0_05\bin\ssv.dll O9 - Extra 'Tools' menuitem: Sun Java Konsole - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.6.0_05\bin\ssv.dll O9 - Extra button: Skype - {77BF5300-1474-4EC7-9980-D32B190E9B07} - C:\Programme\Skype\Toolbars\Internet Explorer\SkypeIEPlugin.dll O9 - Extra button: Recherchieren - {92780B25-18CC-41C8-B9BE-3C9C571A8263} - C:\PROGRA~1\MICROS~2\OFFICE11\REFIEBAR.DLL O9 - Extra button: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra 'Tools' menuitem: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O15 - Trusted Zone: *.line6.net O16 - DPF: {D27CDB6E-AE6D-11CF-96B8-444553540000} (Shockwave Flash Object) - http://fpdownload2.macromedia.com/get/shockwave/cabs/flash/swflash.cab O18 - Protocol: skype4com - {FFC8B962-9B40-4DFF-9458-1830C7DD7F5D} - C:\PROGRA~1\GEMEIN~1\Skype\SKYPE4~1.DLL O23 - Service: Lavasoft Ad-Aware Service (aawservice) - Lavasoft - C:\Programme\Lavasoft\Ad-Aware\aawservice.exe O23 - Service: Acronis Scheduler2 Service (AcrSch2Svc) - Acronis - C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedul2.exe O23 - Service: Avira AntiVir Personal Free Antivirus Planer (AntiVirScheduler) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe O23 - Service: Avira AntiVir Personal Free Antivirus Guard (AntiVirService) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe O23 - Service: EpsonBidirectionalService - Unknown owner - C:\Programme\Gemeinsame Dateien\EPSON\EBAPI\eEBSVC.exe O23 - Service: Intel(R) PROSet/Wireless Event Log (EvtEng) - Intel Corporation - C:\Programme\Intel\Wireless\Bin\EvtEng.exe O23 - Service: Ipswitch WS_FTP Queue (ftpqueue) - Ipswitch, Inc., 81 Hartwell Ave, Lexington MA 02421 - C:\Program Files\WS_FTP Pro\ftpsched.exe O23 - Service: SafeNet Monitor Service (IPSECMON) - SafeNet - C:\Programme\WatchGuard\Mobile User VPN\IPSecMon.exe O23 - Service: SafeNet IKE Service (IreIKE) - SafeNet - C:\Programme\WatchGuard\Mobile User VPN\IreIKE.exe O23 - Service: MsSecurity Updated (MsSecurity1.209.4) - Unknown owner - C:\WINDOWS\444.471.exe (file missing) O23 - Service: Nero BackItUp Scheduler 3 - Nero AG - C:\Programme\Nero\Nero8\Nero BackItUp\NBService.exe O23 - Service: NMIndexingService - Nero AG - C:\Programme\Gemeinsame Dateien\Nero\Lib\NMIndexingService.exe O23 - Service: PLFlash DeviceIoControl Service - Prolific Technology Inc. - C:\WINDOWS\system32\IoctlSvc.exe O23 - Service: Intel(R) PROSet/Wireless Registry Service (RegSrvc) - Intel Corporation - C:\Programme\Intel\Wireless\Bin\RegSrvc.exe O23 - Service: Intel(R) PROSet/Wireless Service (S24EventMonitor) - Intel Corporation - C:\Programme\Intel\Wireless\Bin\S24EvMon.exe O23 - Service: SPAMfighter Update Service - SPAMfighter ApS - C:\Programme\SPAMfighter\sfus.exe Kann mir jemand helfen? Beste Grüße, Micha |

| | #2 | |

| TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log... Bitte folgende Files prüfen:

__________________Zitat:

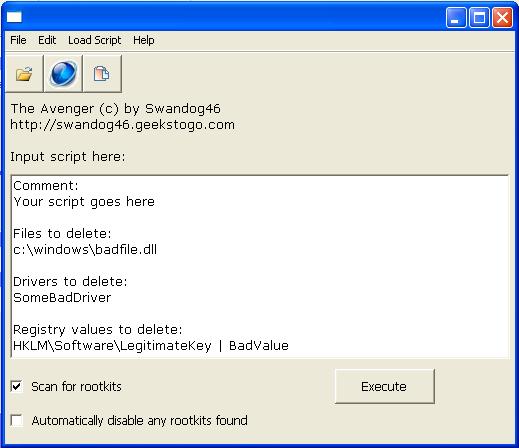

Oben auf der Seite --> auf Durchsuchen klicken --> Datei aussuchen (oder gleich die Datei mit korrektem Pfad einkopieren) --> Doppelklick auf die zu prüfende Datei --> klick auf "Send"... jetzt abwarten - dann mit der rechten Maustaste den Text markieren -> kopieren - einfügen Poste das vollständige Ergebnis jeweils mit Filename... Also: Anleitung Avenger (by swandog46) 1.) Lade dir das Tool Avenger und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Code:

ATTFilter Registry values to delete:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|BM6f2b9493

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|6c18a70f

Files to delete:

C:\WINDOWS\system32\ugfnljnx.dll

C:\WINDOWS\system32\mqiwouir.dll

C:\WINDOWS\444.471.exe

4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Hijackthis, fixen: öffne das HijackThis -- Button "scan" -- vor den nachfolgenden Einträge Häkchen setzen -- Button "Fix checked" -- PC neustarten Beim fixen müssen alle Programme geschlossen sein! Code:

ATTFilter O4 - HKLM\..\Run: [BM6f2b9493] Rundll32.exe "C:\WINDOWS\system32\ugfnljnx.dll",s

O4 - HKLM\..\Run: [6c18a70f] rundll32.exe "C:\WINDOWS\system32\mqiwouir.dll",b

O23 - Service: MsSecurity Updated (MsSecurity1.209.4) - Unknown owner - C:\WINDOWS\444.471.exe (file missing)

Anleitung hier: http://www.trojaner-board.de/51187-m...i-malware.html Nutze aber bitte diesen Downloadlink http://filepony.de/download-malwarebytes_anti_malware/. Poste die Logs von Avenger, HJ, Antimalewarebyte und ein neues HJ-Log... Chris

__________________ |

| | #3 |

| | TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log... Hallo Chris,

__________________danke für Deine Info. Ich bin die einzelnen Schritte durchgegangen. VIRUS TOTAL: Virus Total Ergebnis bei Datei: C:\WINDOWS\system32\mqiwouir.dll Datei mqiwouir.dll empfangen 2008.06.05 15:52:19 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Filter Drucken der Ergebnisse FPRIVATE "TYPE=PICT;ALT=Drucken der Ergebnisse" Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.5.30.1 2008.06.05 - AntiVir 7.8.0.26 2008.06.05 ADSPY/Virtumonde.trz Authentium 5.1.0.4 2008.06.05 - Avast 4.8.1195.0 2008.06.05 Win32:Vundo@dll AVG 7.5.0.516 2008.06.05 Generic10.AIBJ BitDefender 7.2 2008.06.05 - CAT-QuickHeal 9.50 2008.06.05 - ClamAV 0.92.1 2008.06.05 - DrWeb 4.44.0.09170 2008.06.05 - eSafe 7.0.15.0 2008.06.04 - eTrust-Vet 31.6.5850 2008.06.05 Win32/Nisrest.AD Ewido 4.0 2008.06.05 - F-Prot 4.4.4.56 2008.06.05 W32/Virtumonde.X.gen!Eldorado F-Secure 6.70.13260.0 2008.06.05 Vundo.gen179 Fortinet 3.14.0.0 2008.06.05 - GData 2.0.7306.1023 2008.06.05 Trojan.Win32.Monder.gen Ikarus T3.1.1.26.0 2008.06.05 Virus.Trojan.Win32.Monder Kaspersky 7.0.0.125 2008.06.05 Trojan.Win32.Monder.gen McAfee 5310 2008.06.04 - Microsoft 1.3604 2008.06.05 Trojan:Win32/Vundo.gen!H NOD32v2 3161 2008.06.05 - Norman 5.80.02 2008.06.05 - Panda 9.0.0.4 2008.06.05 Suspicious file Prevx1 V2 2008.06.05 Fraudulent Security Program Rising 20.47.32.00 2008.06.05 - Sophos 4.30.0 2008.06.05 Troj/Virtum-Gen Sunbelt 3.0.1145.1 2008.06.05 - Symantec 10 2008.06.05 - TheHacker 6.2.92.335 2008.06.05 - VBA32 3.12.6.7 2008.06.05 - VirusBuster 4.3.26:9 2008.06.04 - Webwasher-Gateway 6.6.2 2008.06.05 Ad-Spyware.Virtumonde.trz weitere Informationen File size: 116736 bytes MD5...: 3013d263cbf9bc80eee280bdb137f433 SHA1..: 374339e96ebc6ec1dc7a21f49faaed37f9596602 SHA256: d4ee62d101b65af6457c950d7852036cac08e00f94fde931efc1d99cd2a37d4f SHA512: a950a41e4c7a909117deabdef6dd0b6d76ac3d0341de852d64ec8b645ddd98d2 8b5214d81087d59cdd06e68a56dc797474263c0c5054c37e2054731915323aa0 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x10001077 timedatestamp.....: 0x478a2fee (Sun Jan 13 15:36:14 2008) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x8d7a 0x8e00 7.22 c85b2871e6f2ac4f3f0eb9f1d0f4f8e4 .rdata 0xa000 0x6760 0x6800 7.96 df3e4ecc4f96507c492779cdaa23ff1e .data 0x11000 0x15383 0xce00 7.98 7e94de37982ea6ba01be54a66448cca8 ( 2 imports ) > user32.dll: DispatchMessageA, DialogBoxParamA, CreatePopupMenu, CreateIcon, CreateDialogIndirectParamA, CopyRect, CharToOemA, CharPrevA, CharNextA, ActivateKeyboardLayout > kernel32.dll: GetDateFormatA, lstrlenA, lstrcpyA, lstrcatA, WriteFile, VirtualAlloc, TlsGetValue, TlsFree, SetLastError, RaiseException, LocalAlloc, CloseHandle, CompareStringA, EnumResourceLanguagesA, FindResourceA, FreeResource, GetCommandLineA, GetFileSize, GetLocalTime, GetStartupInfoA, GetSystemTimeAsFileTime, GetTimeFormatA, GetVersionExA ( 0 exports ) Prevx info: RSPXSQQX.DLL - Prevx Die Datei C:\WINDOWS\system32\ugfnljnx.dll hatte ich im Vorfeld gelöscht, da AV diese angezeigt hat und jetzt auch nicht mehr auffindbar ist. ------ Logfile of The Avenger Version 2.0, (c) by Swandog46 Swandog46's Public Anti-Malware Tools Platform: Windows XP ******************* Script file opened successfully. Script file read successfully. Backups directory opened successfully at C:\Avenger ******************* Beginning to process script file: Rootkit scan active. No rootkits found! Error: file "C:\WINDOWS\system32\ugfnljnx.dll" not found! Deletion of file "C:\WINDOWS\system32\ugfnljnx.dll" failed! Status: 0xc0000034 (STATUS_OBJECT_NAME_NOT_FOUND) --> the object does not exist File "C:\WINDOWS\system32\mqiwouir.dll" deleted successfully. Error: file "C:\WINDOWS\444.471.exe" not found! Deletion of file "C:\WINDOWS\444.471.exe" failed! Status: 0xc0000034 (STATUS_OBJECT_NAME_NOT_FOUND) --> the object does not exist Registry value "HKLM\Software\Microsoft\Windows\CurrentVersion\Run|BM6f2b9493" deleted successfully. Registry value "HKLM\Software\Microsoft\Windows\CurrentVersion\Run|6c18a70f" deleted successfully. Completed script processing. ******************* Finished! Terminate. ------ HiJack: Logfile of Trend Micro HijackThis v2.0.2 [edit] Bitte editiere zukünftig deine Links, wie es dir u.a. hier angezeigt wird: http://www.trojaner-board.de/22771-a...tml#post171958 Danke.  Sunny [/edit] ------ Malwarebytes' Anti-Malware 1.14 Datenbank Version: 827 10:50:38 06.06.2008 mbam-log-6-6-2008 (10-50-20).txt Scan Art: Komplett Scan (C:\|D:\|) Objekte gescannt: 84041 Scan Dauer: 21 minute(s), 8 second(s) Infizierte Speicher Prozesse: 0 Infizierte Speicher Module: 2 Infizierte Registrierungsschlüssel: 14 Infizierte Registrierungswerte: 1 Infizierte Datei Objekte der Registrierung: 1 Infizierte Verzeichnisse: 0 Infizierte Dateien: 7 Infizierte Speicher Prozesse: (Keine Malware Objekte gefunden) Infizierte Speicher Module: C:\WINDOWS\system32\byXPFUNe.dll (Trojan.FakeAlert) -> No action taken. C:\WINDOWS\system32\rqRKCTNf.dll (Trojan.Vundo) -> No action taken. Infizierte Registrierungsschlüssel: HKEY_CLASSES_ROOT\CLSID\{487c9905-26a8-42c8-8033-c58ad3d2aec3} (Trojan.FakeAlert) -> No action taken. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{487c9905-26a8-42c8-8033-c58ad3d2aec3} (Trojan.FakeAlert) -> No action taken. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify\byxpfune (Trojan.FakeAlert) -> No action taken. HKEY_CLASSES_ROOT\CLSID\{e7e905a6-7e93-4a93-9b08-e14e3a717e77} (Trojan.Vundo) -> No action taken. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{e7e905a6-7e93-4a93-9b08-e14e3a717e77} (Trojan.Vundo) -> No action taken. HKEY_CLASSES_ROOT\CLSID\{66186f05-bbbb-4a39-864f-72d84615c679} (Trojan.Agent) -> No action taken. HKEY_CLASSES_ROOT\CLSID\{ffffffff-bbbb-4146-86fd-a722e8ab3489} (Trojan.BHO) -> No action taken. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MsSecurity1.209.4 (Trojan.Agent) -> No action taken. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\aoprndtws (Malware.Trace) -> No action taken. HKEY_CURRENT_USER\Software\Microsoft\affri (Malware.Trace) -> No action taken. HKEY_CURRENT_USER\Software\Microsoft\rdfa (Trojan.Vundo) -> No action taken. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\affri (Malware.Trace) -> No action taken. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\FCOVM (Trojan.Vundo) -> No action taken. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\RemoveRP (Trojan.Vundo) -> No action taken. Infizierte Registrierungswerte: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\{487c9905-26a8-42c8-8033-c58ad3d2aec3} (Trojan.FakeAlert) -> No action taken. Infizierte Datei Objekte der Registrierung: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Authentication Packages (Trojan.Vundo) -> Data: c:\windows\system32\rqrkctnf -> No action taken. Infizierte Verzeichnisse: (Keine Malware Objekte gefunden) Infizierte Dateien: C:\WINDOWS\system32\byXPFUNe.dll (Trojan.FakeAlert) -> No action taken. C:\WINDOWS\system32\rqRKCTNf.dll (Trojan.Vundo) -> No action taken. C:\Dokumente und Einstellungen\Micha\Lokale Einstellungen\Temp\syswcc32.exe (Rogue.Installer) -> No action taken. C:\System Volume Information\_restore{C0D320E5-D15E-44A5-861B-2B90F8DD538D}\RP60\A0014238.dll (Trojan.Vundo) -> No action taken. C:\System Volume Information\_restore{C0D320E5-D15E-44A5-861B-2B90F8DD538D}\RP65\A0014507.dll (Trojan.Vundo) -> No action taken. C:\WINDOWS\cookies.ini (Malware.Trace) -> No action taken. C:\WINDOWS\system32\sft.res (Malware.Trace) -> No action taken. Nach dem Entfernen gibt Malware mir folgende aus: Malwarebytes' Anti-Malware 1.14 Datenbank Version: 827 10:50:48 06.06.2008 mbam-log-6-6-2008 (10-50-48).txt Scan Art: Komplett Scan (C:\|D:\|) Objekte gescannt: 84041 Scan Dauer: 21 minute(s), 8 second(s) Infizierte Speicher Prozesse: 0 Infizierte Speicher Module: 2 Infizierte Registrierungsschlüssel: 14 Infizierte Registrierungswerte: 1 Infizierte Datei Objekte der Registrierung: 1 Infizierte Verzeichnisse: 0 Infizierte Dateien: 7 Infizierte Speicher Prozesse: (Keine Malware Objekte gefunden) Infizierte Speicher Module: C:\WINDOWS\system32\byXPFUNe.dll (Trojan.FakeAlert) -> Unloaded module successfully. C:\WINDOWS\system32\rqRKCTNf.dll (Trojan.Vundo) -> Unloaded module successfully. Infizierte Registrierungsschlüssel: HKEY_CLASSES_ROOT\CLSID\{487c9905-26a8-42c8-8033-c58ad3d2aec3} (Trojan.FakeAlert) -> Delete on reboot. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{487c9905-26a8-42c8-8033-c58ad3d2aec3} (Trojan.FakeAlert) -> Delete on reboot. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify\byxpfune (Trojan.FakeAlert) -> Quarantined and deleted successfully. HKEY_CLASSES_ROOT\CLSID\{e7e905a6-7e93-4a93-9b08-e14e3a717e77} (Trojan.Vundo) -> Delete on reboot. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{e7e905a6-7e93-4a93-9b08-e14e3a717e77} (Trojan.Vundo) -> Delete on reboot. HKEY_CLASSES_ROOT\CLSID\{66186f05-bbbb-4a39-864f-72d84615c679} (Trojan.Agent) -> Quarantined and deleted successfully. HKEY_CLASSES_ROOT\CLSID\{ffffffff-bbbb-4146-86fd-a722e8ab3489} (Trojan.BHO) -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MsSecurity1.209.4 (Trojan.Agent) -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\aoprndtws (Malware.Trace) -> Quarantined and deleted successfully. HKEY_CURRENT_USER\Software\Microsoft\affri (Malware.Trace) -> Quarantined and deleted successfully. HKEY_CURRENT_USER\Software\Microsoft\rdfa (Trojan.Vundo) -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\affri (Malware.Trace) -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\FCOVM (Trojan.Vundo) -> Quarantined and deleted successfully. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\RemoveRP (Trojan.Vundo) -> Quarantined and deleted successfully. Infizierte Registrierungswerte: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\{487c9905-26a8-42c8-8033-c58ad3d2aec3} (Trojan.FakeAlert) -> Delete on reboot. Infizierte Datei Objekte der Registrierung: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Authentication Packages (Trojan.Vundo) -> Data: c:\windows\system32\rqrkctnf -> Delete on reboot. Infizierte Verzeichnisse: (Keine Malware Objekte gefunden) Infizierte Dateien: C:\WINDOWS\system32\byXPFUNe.dll (Trojan.FakeAlert) -> Delete on reboot. C:\WINDOWS\system32\rqRKCTNf.dll (Trojan.Vundo) -> Delete on reboot. C:\Dokumente und Einstellungen\Micha\Lokale Einstellungen\Temp\syswcc32.exe (Rogue.Installer) -> Quarantined and deleted successfully. C:\System Volume Information\_restore{C0D320E5-D15E-44A5-861B-2B90F8DD538D}\RP60\A0014238.dll (Trojan.Vundo) -> Quarantined and deleted successfully. C:\System Volume Information\_restore{C0D320E5-D15E-44A5-861B-2B90F8DD538D}\RP65\A0014507.dll (Trojan.Vundo) -> Quarantined and deleted successfully. C:\WINDOWS\cookies.ini (Malware.Trace) -> Quarantined and deleted successfully. C:\WINDOWS\system32\sft.res (Malware.Trace) -> Quarantined and deleted successfully. Ich hoffe du kannst damit etwas anfangen und mir weiterhelfen. Vielen Dank Beste Grüße, Stadti Geändert von Sunny (06.06.2008 um 10:59 Uhr) |

| | #4 |

| TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log... Hallo, führe combofix aus und danach bitte noch VirtmundoToBeGone; Bitte alle Tools/Beschreibungen runterladen, offline gehen und die Bereinigung durchführen. Antimalewarebyte hat einige Sachen gefunden, die vorher nicht da waren, d. h. es wird aus dem Internet "nachgeladen".... Combofix Lade ComboFix von http://download.bleepingcomputer.com/sUBs/ComboFix.exe und speichert es auf den Desktop. Alle Fenster schliessen und combofix.exe starten und bestätige die folgende Abfrage mit 1 und drücke Enter. Der Scan mit Combofix kann einige Zeit in Anspruch nehmen, also habe etwas Geduld. Während des Scans bitte nichts am Rechner unternehmen Es kann möglich sein, dass der Rechner zwischendurch neu gestartet wird. Nach Scanende wird ein Report angezeigt, den bitte kopieren und in deinem Thread einfuegen (ganz zum Schluß mit allen anderen Logs, eventuell "zwischenspeichern"). Weitere Anleitung unter:Ein Leitfaden und Tutorium zur Nutzung von ComboFix VirtmundoToBeGone Downloaden und im abgesicherten Modus ausführen...! http://secured2k.home.comcast.net/to...undoBeGone.exe Nach dem Lauf von VTG bitte das Log (findest Du auf dem Desktop) posten! und ein neues HJ-Log sowie findbat; Kopiere diese 6 Textdateien ab . (rechtsklick mit der Maus -> den Text markieren -> kopieren -> einfügen) Sie sind nach Datum geordnet. (kopiere nur die letzten 3 Monate ab) Datfindbat chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #5 |

| | TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log...[edit] Bitte editiere zukünftig deine Links, wie es dir u.a. hier angezeigt wird: http://www.trojaner-board.de/22771-a...tml#post171958 Danke. Sunny [/edit] Geändert von Sunny (09.06.2008 um 16:42 Uhr) |

| | #6 |

| TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log... @sebattosai Hi, Du musst Dein HJ-Log richtig abändern, die Links sind so immer noch aufrufbar (statt ***http:\wwww. wäre h**p:\www. besser); Combofix scanned und beseitigt Plagetierchen und erstellt Logs zur weiteren Auswertung... Auf die Schnelle ist auch das hier suspekt: C:\DOKUME~1\***\LOKALE~1\Temp\fvw_k[7323].exe C:\WINDOWS\system32\shaombht.dll C:\WINDOWS\system32\hgGxUMGw.dll C:\WINDOWS\system32\cgvjqegt.dll C:\Windows\system32\lcntmkdm.exe C:\Windows\system32\rwwnw64d.exe usw. Leider keine Hilfestellung nach Boardregeln möglich, eröffne mit einem angepassten HJ-Log einen eigenen Thread... chris

__________________ --> TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log... |

|

| Themen zu TR/Crypt.XPACK.gen wird von AV erkannt, taucht aber immer wieder auf. Hier der Log... |

| 1.exe, ad-aware, adobe, antivir, antivirus, application, avira, dll, drivers, excel, explorer, ftp, gservice, helfen, hijack, hijackthis, hkus\s-1-5-18, icq, immer wieder, internet, internet explorer, microsoft, object, programme, registry, rundll, software, system, toolbars, tr/crypt.xpack.ge, tr/crypt.xpack.gen, trojanisches pferd, windows, windows xp |