|

| |||||||

Log-Analyse und Auswertung: Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus!Windows 7 Wenn Du Dir einen Trojaner eingefangen hast oder ständig Viren Warnungen bekommst, kannst Du hier die Logs unserer Diagnose Tools zwecks Auswertung durch unsere Experten posten. Um Viren und Trojaner entfernen zu können, muss das infizierte System zuerst untersucht werden: Erste Schritte zur Hilfe. Beachte dass ein infiziertes System nicht vertrauenswürdig ist und bis zur vollständigen Entfernung der Malware nicht verwendet werden sollte.XML. |

|

| |

| | #1 |

| | Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! Hallo Undoreal, die Datei lässt sich nicht hochladen! Sobald ich die Datei öffnen und dursuchen lassen will macht er nur immer wieder das Fenster zum öffnen der Datei auf! Gruß critica01 |

| | #2 | |

| /// AVZ-Toolkit Guru      | Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! Kopiere einfach folgendes in das Feld neben dem Durchsuchen Button:

__________________Zitat:

Nicht erst noch auf Durchsuchen.

__________________ |

| | #3 |

| | Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! Achso entschuldige bitte

__________________ aber ich bin kein Computerfreak aber ich bin kein Computerfreak  so anbei die Auswertung der Datei. Datei uhupzqg.exe_ empfangen 2008.04.28 15:44:55 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Ergebnis: 2/32 (6.25%) Laden der Serverinformationen... Ihre Datei wartet momentan auf Position: 2. Geschätzte Startzeit is zwischen 42 und 60 Sekunden. Dieses Fenster bis zum Abschluss des Scans nicht schließen. Der Scanner, welcher momentan Ihre Datei bearbeitet ist momentan gestoppt. Wir warten einige Sekunden um Ihr Ergebnis zu erstellen. Falls Sie längern als fünf Minuten warten, versenden Sie bitte die Datei erneut. Ihre Datei wird momentan von VirusTotal überprüft, Ergebnisse werden sofort nach der Generierung angezeigt. Filter Drucken der Ergebnisse Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.4.25.2 2008.04.28 - AntiVir 7.8.0.10 2008.04.28 - Authentium 4.93.8 2008.04.27 - Avast 4.8.1169.0 2008.04.28 - AVG 7.5.0.516 2008.04.28 - BitDefender 7.2 2008.04.28 - CAT-QuickHeal 9.50 2008.04.26 (Suspicious) - DNAScan ClamAV 0.92.1 2008.04.28 - DrWeb 4.44.0.09170 2008.04.28 - eSafe 7.0.15.0 2008.04.27 - eTrust-Vet 31.3.5741 2008.04.28 - Ewido 4.0 2008.04.28 - F-Prot 4.4.2.54 2008.04.27 - F-Secure 6.70.13260.0 2008.04.28 - FileAdvisor 1 2008.04.28 - Fortinet 3.14.0.0 2008.04.28 - Ikarus T3.1.1.26 2008.04.28 - Kaspersky 7.0.0.125 2008.04.28 - McAfee 5282 2008.04.25 - Microsoft None 2008.04.22 - NOD32v2 3059 2008.04.28 - Norman 5.80.02 2008.04.25 - Panda 9.0.0.4 2008.04.27 - Prevx1 V2 2008.04.28 Heuristic: Suspicious Self Modifying EXE Rising 20.42.01.00 2008.04.28 - Sophos 4.28.0 2008.04.28 - Sunbelt 3.0.1056.0 2008.04.17 - Symantec 10 2008.04.28 - TheHacker 6.2.92.294 2008.04.26 - VBA32 3.12.6.5 2008.04.28 - VirusBuster 4.3.26:9 2008.04.28 - Webwasher-Gateway 6.6.2 2008.04.28 - weitere Informationen File size: 344064 bytes MD5...: 234e5ed45daa7ded8ac24ebc9927e5a7 SHA1..: 076265453c1c8eca296a6d17837656ffc0ab97aa SHA256: 155082f670025c2ba48df38c25bc7c66c226bacc640b63c7fe7bb1dda1a1967d SHA512: 5bc8286ead756b8e386df2a212ef693c48fcbdad097501f9fe0eeb7052a5d7be 6860fc3fdbc5178635b633bec696946d8f591293a19c5aa7a9f1f497947b1ced PEiD..: Armadillo v1.71 PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x4498f0 timedatestamp.....: 0x41dd9c17 (Thu Jan 06 20:14:15 2005) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x48a7c 0x49000 7.99 4bb3f313e039087571a4778b698349e5 .rdata 0x4a000 0x1be2 0x2000 5.19 9f89ebda0cc76041cd6f04f77d1a62a6 .data 0x4c000 0x741c 0x8000 7.66 6bd5623eaeb1bc7064c773791e1e587e ( 11 imports ) > KERNEL32.dll: SetFileAttributesW, HeapSize, SetHandleInformation, Beep, FormatMessageW, CloseHandle, GetStringTypeA, lstrcmpW, FindNextFileW, GetStringTypeExA, GetComputerNameW, GetCompressedFileSizeA, GetTapeStatus, CopyFileExW, SetConsoleActiveScreenBuffer, GetTempFileNameA, WriteProfileStringA, GetThreadTimes, GetQueuedCompletionStatus, GetLogicalDriveStringsW, SetLocalTime, AddAtomA, InterlockedDecrement, DefineDosDeviceW, ReadConsoleInputW, LocalUnlock, GlobalUnlock, GetVolumeInformationA, OpenSemaphoreA, RemoveDirectoryA, FlushFileBuffers, GetFileAttributesExW, GetThreadSelectorEntry, WaitForSingleObject, GetProcessAffinityMask, CancelWaitableTimer, GlobalAlloc, lstrcpynW, VirtualAllocEx, SetThreadPriority, SetTapeParameters, GetVersionExA, VirtualProtect, GetModuleHandleA, FillConsoleOutputAttribute, WaitCommEvent, LoadResource, GenerateConsoleCtrlEvent, LCMapStringA, CreateProcessA, SetProcessShutdownParameters, GetCommTimeouts, FlushInstructionCache, FindClose, WriteConsoleOutputW, EnterCriticalSection, OpenEventA, FileTimeToLocalFileTime, FreeLibraryAndExitThread, FindCloseChangeNotification, GetCurrentProcess, SetEnvironmentVariableW, TlsFree, InitializeCriticalSectionAndSpinCount, DebugBreak, EnumResourceNamesA, SetProcessWorkingSetSize, SetConsoleTextAttribute, GetStartupInfoA, GetVolumeInformationW, GlobalGetAtomNameW, GetStartupInfoW, SetLastError, GlobalFindAtomA, RaiseException, FreeEnvironmentStringsA, FreeConsole, VirtualAlloc, GetACP, SetThreadExecutionState, _hread, _lwrite, GetLocalTime, GetConsoleScreenBufferInfo, ConvertThreadToFiber, GetEnvironmentStringsW, TlsSetValue, CreateNamedPipeW, GetTickCount, CreateFileW, WriteTapemark, _lopen, BeginUpdateResourceA, SetConsoleWindowInfo, EscapeCommFunction, SetTapePosition, LocalFileTimeToFileTime, ResetEvent, WritePrivateProfileStringA, DeleteFiber, LocalFree, PurgeComm, GetFileAttributesW, HeapCreate, GetCurrentProcessId, ReadConsoleOutputA > USER32.dll: SendDlgItemMessageW, SetCursor, DrawTextExW, SetWindowLongW, DialogBoxParamA, SwapMouseButton, SwitchDesktop, EnableScrollBar, CharToOemW, DestroyMenu, LoadAcceleratorsW, InvalidateRect, GetUserObjectInformationA, EndDeferWindowPos, GetClassLongA, PostQuitMessage, EndPaint, EnableWindow, GetProcessWindowStation, SetLastErrorEx, ShowCaret, EnumWindows, GetClipboardFormatNameW, UnhookWinEvent, WindowFromDC, CreateDialogParamW, CreateAcceleratorTableA, CharToOemBuffA, DestroyCaret, GetSysColorBrush, SendMessageA, GetDesktopWindow, SetDlgItemInt, GetWindowInfo, FindWindowW, GetMessageW > GDI32.dll: CreateRectRgnIndirect, CreateEllipticRgnIndirect, ScaleViewportExtEx, CreateMetaFileW, GetClipBox, PatBlt, ExtSelectClipRgn, EndPath, CreateFontA, EndPage, CreateFontIndirectA, Chord, GetWinMetaFileBits, CreatePolyPolygonRgn, GetViewportOrgEx, StrokeAndFillPath, FrameRgn, GetRegionData, CreateEnhMetaFileA, DeleteMetaFile > ADVAPI32.dll: RegConnectRegistryW, RegQueryInfoKeyA, RegUnLoadKeyW, GetSecurityDescriptorLength, RegisterServiceCtrlHandlerA, GetLengthSid, ReadEventLogW, EqualSid, QueryServiceConfigA, SetEntriesInAclA, OpenServiceW, CryptGetHashParam, StartServiceW, CryptSetHashParam, AbortSystemShutdownW, ChangeServiceConfigW, SetNamedSecurityInfoA, CryptHashData, AddAce, CryptVerifySignatureW, GetUserNameA, GetNamedSecurityInfoA, IsValidAcl, RegSaveKeyW, GetSecurityDescriptorSacl, RegUnLoadKeyA, CloseServiceHandle, EnumServicesStatusA, RegGetKeySecurity, RegDeleteKeyA, RegFlushKey, RegRestoreKeyW, CreateProcessAsUserW, ControlService, EnumDependentServicesA, InitializeSid > SHELL32.dll: FindExecutableA, ShellExecuteExW, SHGetSpecialFolderLocation > ole32.dll: CoAddRefServerProcess, ReleaseStgMedium, CoCreateInstanceEx > OLEAUT32.dll: -, -, - > COMCTL32.dll: ImageList_SetDragCursorImage, ImageList_Merge > SHLWAPI.dll: StrRChrA, StrCmpNA, PathAddBackslashW, PathFileExistsW, SHCopyKeyA, StrRStrIW, PathGetDriveNumberA, SHRegCreateUSKeyW, StrChrW, StrCatW, PathCombineA, PathIsSameRootW, AssocQueryKeyW, PathIsUNCServerW, PathParseIconLocationW, PathAddBackslashA > SETUPAPI.dll: SetupDiGetDeviceRegistryPropertyW, SetupDiGetDriverInfoDetailW, SetupDiOpenDeviceInfoW, SetupInitDefaultQueueCallback, SetupLogErrorW, SetupDiClassNameFromGuidExA, SetupDiSetDeviceRegistryPropertyA, SetupGetLineCountA, SetupGetBinaryField > MSVCRT.dll: _controlfp, _except_handler3, __set_app_type, __p__fmode, __p__commode, _adjust_fdiv, __setusermatherr, _initterm, __getmainargs, _acmdln, exit, _XcptFilter, _exit ( 0 exports ) Prevx info: http://info.prevx.com/aboutprogramtext.asp?PX5=C76B04B5005CDCEA40F105086489FC00E6B67959 |

| | #4 |

| /// AVZ-Toolkit Guru      | Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! Das scheint ja was ganz neues zu sein.. Tue mal bitte folgendes: Sende die Datei bitte als Anhang an newvirus@kaspersky.com. In die Betreffzeile kommt "new virus" und in den Text: "Please give a short Feedback about the new thread."

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - |

| | #5 |

| | Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! Hallo Undoreal, habe das gestern an Kaspersky geschickt. Das kam heute als Antwort zurück. Hello, uhupzqg.dat, uhupzqg_navps.dat No malicious code were found in these files. uhupzqg.exed - Trojan.Win32.Pakes.cts New malicious software was found in this file. It's detection will be included in the next update. Thank you for your help. Please quote all when answering. Und was kann ich nun machen??????? Gruß critica1 |

| | #6 | ||

| /// AVZ-Toolkit Guru      | Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! Sauber, damit hast du "unsere Gemeinde" geholfen.  http://www.kaspersky.com/viruswatchlite?search_virus=Trojan.Win32.Pakes.cts&x=23&y=2&hour_offset=5 Fixe nun bitte folgende einträge mit HJT: Zitat:

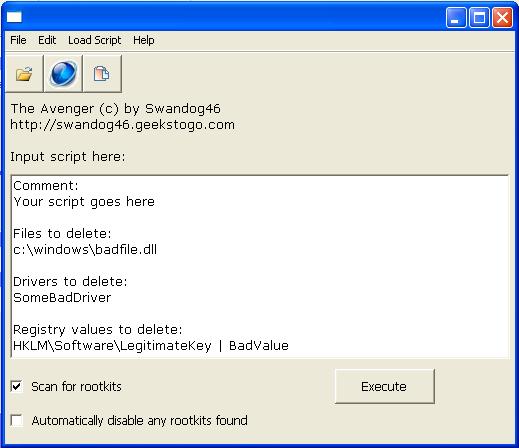

1.) Lade dir das Tool Avenger und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Zitat:

3.) Schliesse nun alle Programme (vorher notfalls abspeichern!) und Browser-Fenster, nach dem ausführen des Avengers wird das System neu gestartet. 4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Räume mit cCleaner auf ( die Registry musst du mehrmals durchsuchen und bereinigen lassen). Überprüfe danach deinen Rechner mit dem Kaspersky Online Scanner

__________________ --> Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! |

| | #7 |

| | Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! Hi Undoreal, helfe doch gerne *fg  den CC hab ich gestern auch schon durchlaufen lassen aber läuft jetzt auch grad nochmal. Aber ich krieg die Datei einfach nicht vom Rechner. den CC hab ich gestern auch schon durchlaufen lassen aber läuft jetzt auch grad nochmal. Aber ich krieg die Datei einfach nicht vom Rechner. Das ist nun die Auswertung vom Avenger: Logfile of The Avenger Version 2.0, (c) by Swandog46 http://swandog46.geekstogo.com Platform: Windows XP ******************* Script file opened successfully. Script file read successfully. Backups directory opened successfully at C:\Avenger ******************* Beginning to process script file: Rootkit scan active. No rootkits found! File "c:\dokumente und einstellungen\r50e\lokale einstellungen\anwendungsdaten\uhupzqg.exe" deleted successfully. Completed script processing. ******************* Finished! Terminate. Gruß critica01 |

|

| Themen zu Könnt Ihr bitte mein HiJackThis Log auswerten, glaube Virus! |

| adobe, antivir, auswerten, avg, avira, bho, einstellungen, excel, explorer, google, hijack, hijackthis, hijackthis log, hkus\s-1-5-18, internet, internet explorer, log, log auswerten, microsoft, object, pornografische inhalte, shockwave, software, spyware, sweetim, system, trojaner, urlsearchhook, virus, warnung, windows, windows xp |