|

| |||||||

Anleitungen, FAQs & Links: Windows Defence Unit entfernenWindows 7 Hilfreiche Anleitungen um Trojaner zu entfernen. Viele FAQs & Links zum Thema Sicherheit, Malware und Viren. Die Schritt für Schritt Anleitungen zum Trojaner entfernen sind auch für nicht versierte Benutzer leicht durchführbar. Bei Problemen, einfach im Trojaner-Board nachfragen - unsere Experten helfen kostenlos. Weitere Anleitungen zu Hardware, Trojaner und Malware sind hier zu finden. |

| | #1 |

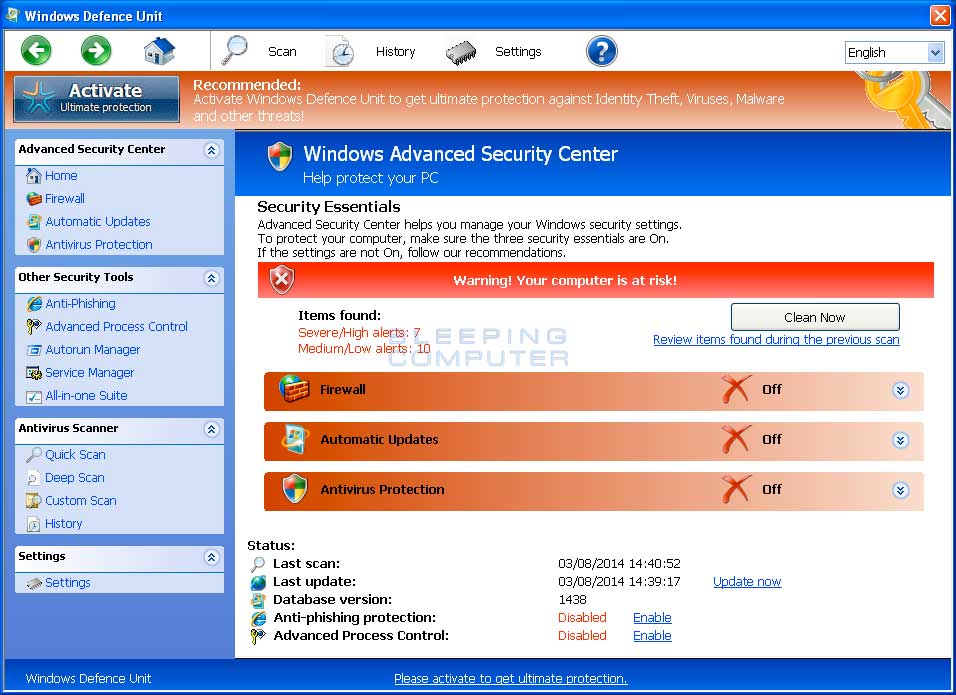

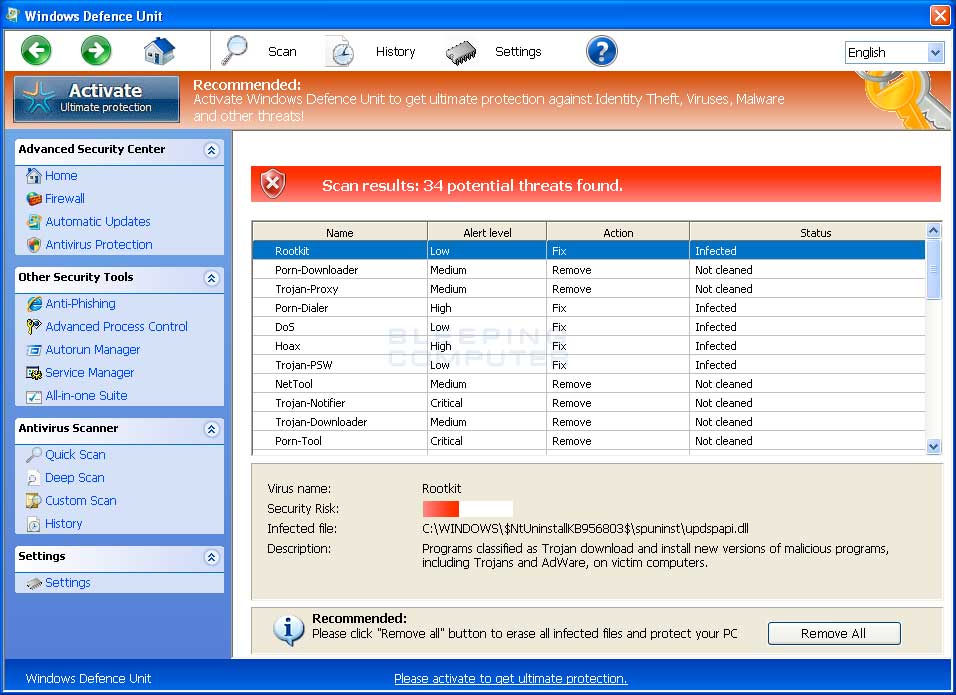

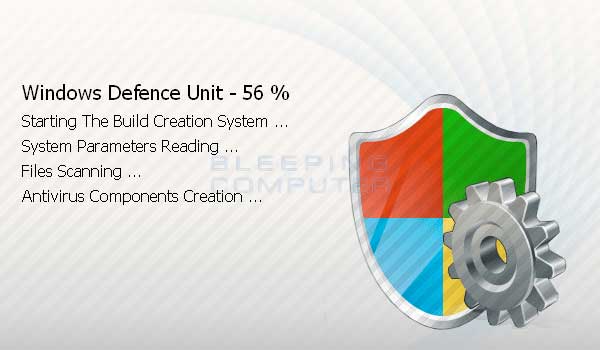

| Administrator | Windows Defence Unit entfernen Windows Defence Unit entfernen Was ist Windows Defence Unit? Windows Defence Unit ist eine weitere Rogue-Malware in Form einer gefälschten Scan-Software, die mittels eines sog. Trojaners in den PC eindringt und dem Benutzer weissmacht, den PC nach Malware abzusuchen. Diese Software (Windows Defence Unit) ist ein Fake und selbst eine Schadsoftware und sollte nicht gekauft werden. Da solche Software wie Windows Defence Unit sich gegen jede Entfernung wehren wird und Windows Defence Unit oftmals noch Rootkits mitinstalliert, sollte eine Neuinstallation des Systems in Erwägung gezogen werden. Verbreitet wird Scareware wie Windows Defence Unit nicht mehr ausschliesslich über 'dubiose Seiten' für Cracks, KeyGens und Warez, sondern auch seriöse Seiten werden zunehmend für die Verbreitung dieser mißbraucht (http://www.trojaner-board.de/90880-d...tallation.html). Der wichtigste Schutz vor einer Infizierung ist ein aktuelles Windows (mit allen Updates) und aktuelle Drittanbietersoftware wie Java oder Adobe Flash!    Symptome von Windows Defence Unit:

Fake-Meldungen von Windows Defence Unit: Firewall has blocked a program from accessing the Internet Dateien von Windows Defence Unit: Code:

ATTFilter %AppData%svc-<zufällig>.exe

%AppData%data.sec

%UserProfile%DesktopWindows Defence Unit.lnk

%AllUsersProfile%Start MenuProgramsWindows Defence Unit.lnk

File Location Notes:%UserProfile% refers to the current user's profile folder. By default, this is C:Documents and Settings<Current User> for Windows 2000/XP, C:Users<Current User> for Windows Vista/7/8, and c:winntprofiles<Current User> for Windows NT.%AllUsersProfile% refers to the All Users Profile folder. By default, this is C:Documents and SettingsAll Users for Windows 2000/XP and C:ProgramData for Windows Vista, Windows 7, and Windows 8.%AppData% refers to the current users Application Data folder. By default, this is C:Documents and Settings<Current User>Application Data for Windows 2000/XP. For Windows Vista and Windows 7 it is C:Users<Current User>AppDataRoaming.

Registry-Einträge von Windows Defence Unit: Code:

ATTFilter HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun "MS-SEC" = %AppData%svc-<zufällig>.exe

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun "ZSFT" = %AppData%svc-<zufällig>.exe

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun "S_SC" = %AppData%svc-<zufällig>.exe

HKEY_LOCAL_MACHINEsoftwaremicrosoftWindows NTCurrentVersionImage File Execution OptionsMpCmdRun.exe

HKEY_LOCAL_MACHINEsoftwaremicrosoftWindows NTCurrentVersionImage File Execution OptionsMpUXSrv.exe

HKEY_LOCAL_MACHINEsoftwaremicrosoftWindows NTCurrentVersionImage File Execution OptionsMSASCui.exe

HKEY_LOCAL_MACHINEsoftwaremicrosoftWindows NTCurrentVersionImage File Execution Optionsmsconfig.exe

HKEY_LOCAL_MACHINEsoftwaremicrosoftWindows NTCurrentVersionImage File Execution Optionsmsmpeng.exe

HKEY_LOCAL_MACHINEsoftwaremicrosoftWindows NTCurrentVersionImage File Execution Optionsmsseces.exe

HKEY_LOCAL_MACHINESoftwaremicrosoftWindows NTCurrentVersionImage File Execution Optionsk9filter.exe

HKEY_LOCAL_MACHINESystemCurrentControlSetServicesbckd "ImagePath" = 22.sys

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesAssociations "LowRiskFileTypes" = ".zip;.rar;.nfo;.txt;.exe;.bat;.com;.cmd;.reg;.msi;.htm;.html;.gif;.bmp;.jpg;.avi;.mpg;.mpeg;.mov;.mp3;.m3u;.wav;"

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesAttachments "SaveZoneInformation" = 1

HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWinlogon "Shell" = "%AppData%svc-<zufällig>.exe"

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionpoliciessystem "ConsentPromptBehaviorAdmin" = 0

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionpoliciessystem "ConsentPromptBehaviorUser" = 0

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionpoliciessystem "EnableLUA" = 0

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionpoliciessystem "EnableVirtualization" = 0

Windows Defence Unit im HijackThis-Log: |