|

| |||||||

Diskussionsforum: Windows 8 Genuine Advantage Lizenz RansomWindows 7 Hier sind ausschließlich fachspezifische Diskussionen erwünscht. Bitte keine Log-Files, Hilferufe oder ähnliches posten. Themen zum "Trojaner entfernen" oder "Malware Probleme" dürfen hier nur diskutiert werden. Bereinigungen von nicht ausgebildeten Usern sind hier untersagt. Wenn du dir einen Virus doer Trojaner eingefangen hast, eröffne ein Thema in den Bereinigungsforen oben. |

| | #1 | |

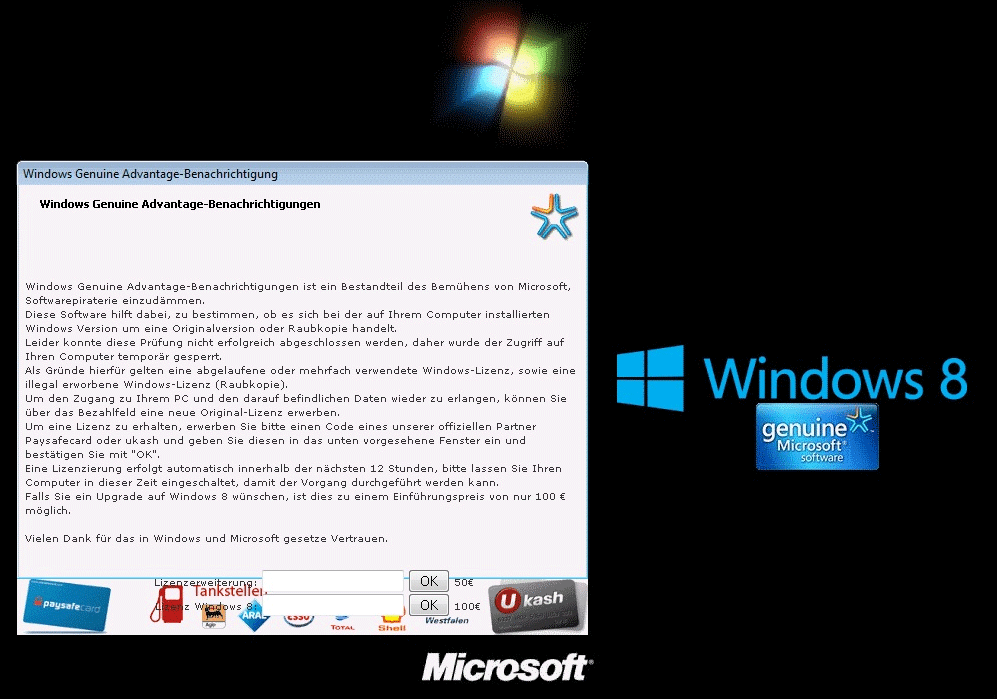

| Administrator | Windows 8 Genuine Advantage Lizenz Ransom Windows 8 Genuine Advantage Lizenz Ransom Eine neue ransom ware treibt im moment ihr unwesen Code:

ATTFilter SHA256:

edd206f8a0f7793261124ea3b8c98da1b4efec294d7b05e3d9403e3e1448d4cd

SHA1:

b1f2fb8f3df24c055fd4e478878148ed9db80ac9

MD5:

82b192b07b32d0e77b1f2b21f17283e6

File size:

381.8 KB ( 390931 bytes )

File name:

go.exe

File type:

Win32 EXE

TR/AvKill.CW

Trojan.AVKill.CW

Trojan.Ransom.st

Win32/LockScreen.AML

Trojan.AVKill.CW

Trojan-Ransom.Win32.Autoit.f

zur verteilung wird anscheinen das Sweet Orange Exploit Pack verwendet, welches verschiedenste Exploits für Java, Flash, Internet Explorer und andere bereit hält. angezeigter text: Zitat:

Bei den englischen Variannten, wird ein neus Zahlsystem hinzugefügt: UGC ultimategamecard.com Folgene Files werden erstellt: Dropper: C:\amOADs.exe dropped files: C:\Documents and Settings\Administrator\Application Data1.exe C:\Documents and Settings\Administrator\Start Menu\Programs\Startup\ja.lnk Folgener Autostart Schlüssel wird generiert: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon "C:\Documents and Settings\Administrator\Application Data1.exe" HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot AlternateShell "C:\Documents and Settings\Administrator\Application Data1.exe" Achtung, evtl. können sich Dateinamen ändern. außerdem wird die UAC deaktiviert: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\system "0" außerdem wird das Kontextmenü im IE und auf dem Desktop deaktiviert: HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\InternetExplorer\Restrictions NoBrowserContextMenu=1 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer NoViewContextMenu=1 Wer sich mit dieser Malware infiziert, kann bei uns in den entsprechenen unterforen hilfe erhalten: http://www.trojaner-board.de/69886-a...-beachten.html Außerdem kann man sich schützen, in dem man programme wie Secunia und Sandboxie nutzt. |