|

| |||||||

Plagegeister aller Art und deren Bekämpfung: Trojaner lassen sich mit Malwarebytes nicht löschen, was tun?Windows 7 Wenn Du nicht sicher bist, ob Du dir Malware oder Trojaner eingefangen hast, erstelle hier ein Thema. Ein Experte wird sich mit weiteren Anweisungen melden und Dir helfen die Malware zu entfernen oder Unerwünschte Software zu deinstallieren bzw. zu löschen. Bitte schildere dein Problem so genau wie möglich. Sollte es ein Trojaner oder Viren Problem sein wird ein Experte Dir bei der Beseitigug der Infektion helfen. |

|

| | #16 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi, MAM=Antimalwarebytes ;o)... Den Fund löschen lassen, der gehört zum TDSS, danach MAM updaten und Fullscan (wie oben beschrieben)... chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #17 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? aso ist wohl Malware Anti Malware, mann bin ich blöd

__________________erste Datei Ergebnis Community Statistics Dokumentation FAQ About Join our community Sign in SHA256: 564d00f79a706a5245aef7eadb8f1ca25bf53a1b87d51272bebd5df7606961e6 File name: C:\Windows\DCEBoot.exe Detection ratio: 0 / 42 Analysis date: 2012-07-18 06:56:31 UTC ( 1 Minute ago ) 0 0 More details Antivirus Result Update AhnLab-V3 - 20120717 AntiVir - 20120718 Antiy-AVL - 20120717 Avast - 20120717 AVG - 20120718 BitDefender - 20120718 ByteHero - 20120716 CAT-QuickHeal - 20120718 ClamAV - 20120717 Commtouch - 20120718 Comodo - 20120718 DrWeb - 20120718 Emsisoft - 20120718 eSafe - 20120717 ESET-NOD32 - 20120717 F-Prot - 20120718 F-Secure - 20120718 Fortinet - 20120718 GData - 20120718 Ikarus - 20120718 Jiangmin - 20120718 K7AntiVirus - 20120717 Kaspersky - 20120718 McAfee - 20120718 McAfee-GW-Edition - 20120718 Microsoft - 20120718 Norman - 20120718 nProtect - 20120718 Panda - 20120717 PCTools - 20120718 Rising - 20120718 Sophos - 20120718 SUPERAntiSpyware - 20120718 Symantec - 20120717 TheHacker - 20120717 TotalDefense - 20120717 TrendMicro - 20120718 TrendMicro-HouseCall - 20120717 VBA32 - 20120717 VIPRE - 20120718 ViRobot - 20120718 VirusBuster - 20120717 Comments Votes Additional information ssdeep 384:ZL5L3UlX53dG3l3HEYaNFnwHmYJLjp1k02G:ZK15tyl01OLB TrID Win64 Executable Generic (87.2%) Win32 Executable Generic (8.6%) Generic Win/DOS Executable (2.0%) DOS Executable Generic (2.0%) Autodesk FLIC Image File (extensions: flc, fli, cel) (0.0%) ExifTool MIMEType.................: application/octet-stream Subsystem................: Native MachineType..............: Intel 386 or later, and compatibles TimeStamp................: 2011:08:19 08:18:32+02:00 FileType.................: Win32 EXE PEType...................: PE32 CodeSize.................: 13312 LinkerVersion............: 8.0 EntryPoint...............: 0x3e21 InitializedDataSize......: 2048 SubsystemVersion.........: 5.0 ImageVersion.............: 6.0 OSVersion................: 6.0 UninitializedDataSize....: 0 Sigcheck signers..................: Trend Micro, Inc.; VeriSign Class 3 Code Signing 2010 CA; Class 3 Public Primary Certification Authority signing date.............: 8:19 AM 8/19/2011 Portable Executable structural information Compilation timedatestamp.....: 2011-08-19 06:18:32 Target machine................: 0x14C (Intel 386 or later processors and compatible processors) Entry point address...........: 0x00003E21 PE Sections...................: Name Virtual Address Virtual Size Raw Size Entropy MD5 .text 4096 12906 13312 5.47 b54791bc40bfdad74308651e3f8979b3 .data 20480 1312 1536 7.11 d09c70e16152458497a14fa274af6478 .reloc 24576 356 512 4.11 8a8a4914e449a320d185229f1a57a151 PE Imports....................: [[ntdll.dll]] NtWriteFile, NtReadFile, NtCreateFile, NtClose, NtQueryInformationFile, _chkstk, NtSetInformationFile, ZwSetInformationFile, NtDeleteFile, NtOpenKey, NtQueryValueKey, NtSetValueKey, RtlInitUnicodeString, RtlCreateHeap, wcsncpy, memset, RtlDestroyHeap, RtlFreeHeap, RtlDosPathNameToNtPathName_U, RtlAllocateHeap, wcstoul, swprintf, wcsstr, NtQuerySystemTime, RtlNtStatusToDosError, RtlAdjustPrivilege, memmove, NtTerminateProcess First seen by VirusTotal 2011-08-28 17:26:39 UTC ( 10 Monate, 3 Wochen ago ) Last seen by VirusTotal 2012-07-18 06:56:31 UTC ( 1 Minute ago ) File names (max. 25) 1. DCEBoot.exe 2. smona_564d00f79a706a5245aef7eadb8f1ca25bf53a1b87d51272bebd5df7606961e6.bin 3. dceboot.exe.vir 4. DCEBoot.exe_ 5. 13265214398467536871 6. C:\Windows\DCEBoot.exe 7. C:\Temp\DCEBoot.exe 8. C:\WINDOWS\DCEBoot.exe 9. 26924527100FBF5F56EC00169C7ED700D82698F2.exe Blog | Twitter | contact@virustotal.com | Google groups | TOS & Privacy Policy 2. Datei Community Statistics Dokumentation FAQ About Join our community Sign in SHA256: c73339dc496c80cfeebab907ee1cf31e8ac4eed76b7ad79f35e9f7d7e35b5934 File name: C:\Windows\ouwininit.exe Detection ratio: 3 / 42 Analysis date: 2012-07-18 07:01:16 UTC ( 0 Minuten ago ) 0 0 More details Antivirus Result Update AhnLab-V3 - 20120717 AntiVir - 20120718 Antiy-AVL - 20120717 Avast - 20120717 AVG - 20120718 BitDefender - 20120718 ByteHero - 20120716 CAT-QuickHeal - 20120718 ClamAV - 20120717 Commtouch - 20120718 Comodo - 20120718 DrWeb - 20120718 Emsisoft - 20120718 eSafe - 20120717 ESET-NOD32 - 20120717 F-Prot - 20120718 F-Secure - 20120718 Fortinet - 20120718 GData - 20120718 Ikarus - 20120718 Jiangmin - 20120718 K7AntiVirus - 20120717 Kaspersky - 20120718 McAfee - 20120718 McAfee-GW-Edition - 20120718 Microsoft - 20120718 Norman - 20120718 nProtect - 20120718 Panda - 20120717 PCTools - 20120718 Rising - 20120718 Sophos - 20120718 SUPERAntiSpyware - 20120718 Symantec - 20120717 TheHacker Posible_Worm32 20120717 TotalDefense - 20120717 TrendMicro PAK_Generic.001 20120718 TrendMicro-HouseCall PAK_Generic.001 20120717 VBA32 - 20120717 VIPRE - 20120718 ViRobot - 20120718 VirusBuster - 20120717 Comments Votes Additional information ssdeep 96:v+bIgWyW1nlEGTT5SI+OLjfCljrvTPxA9X9Kparzxrk4vDb:v+8f71lvTTQ0KJDxAPxrz15b TrID UPX compressed Win32 Executable (39.5%) Win32 EXE Yoda's Crypter (34.3%) Win32 Executable Generic (11.0%) Win32 Dynamic Link Library (generic) (9.8%) Generic Win/DOS Executable (2.5%) F-Prot packer identifier UPX PEiD packer identifier UPX 2.90 [LZMA] -> Markus Oberhumer, Laszlo Molnar & John Reiser ExifTool MIMEType.................: application/octet-stream Subsystem................: Windows GUI MachineType..............: Intel 386 or later, and compatibles TimeStamp................: 2004:07:25 22:40:41+02:00 FileType.................: Win32 EXE PEType...................: PE32 CodeSize.................: 4096 LinkerVersion............: 2.55 EntryPoint...............: 0x7dc0 InitializedDataSize......: 4096 SubsystemVersion.........: 4.0 ImageVersion.............: 0.0 OSVersion................: 1.0 UninitializedDataSize....: 24576 Portable Executable structural information Compilation timedatestamp.....: 2004-07-25 20:40:41 Target machine................: 0x14C (Intel 386 or later processors and compatible processors) Entry point address...........: 0x00007DC0 PE Sections...................: Name Virtual Address Virtual Size Raw Size Entropy MD5 UPX0 4096 24576 0 0.00 d41d8cd98f00b204e9800998ecf8427e UPX1 28672 4096 4096 7.53 c85a56e0bc4c257c7a260a674f35b388 UPX2 32768 4096 512 1.75 1b58b10a69bc9295f0513ea0516d97cd PE Imports....................: [[KERNEL32.DLL]] LoadLibraryA, GetProcAddress, ExitProcess [[CRTDLL.DLL]] exit [[USER32.DLL]] wvsprintfA Symantec Reputation Suspicious.Insight ClamAV PUA Engine Possibly Unwanted Application. While not necessarily malicious, the scanned file presents certain characteristics which depending on the user policies and environment may or may not represent a threat. For full details see: hxxp://www.clamav.net/support/faq/pua. First seen by VirusTotal 2006-11-01 19:38:03 UTC ( 5 Jahre, 8 Monate ago ) Last seen by VirusTotal 2012-07-18 07:01:16 UTC ( 1 Minute ago ) File names (max. 25) 1. ouwininit.exe 2. C:\Windows\ouwininit.exe Blog | Twitter | contact@virustotal.com | Google groups | TOS & Privacy Policy |

| | #18 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi,

__________________versuche beide Dateien über den Explorer umzubenennen und ihnen ein ".vir" anzuhängen. Dann sind sie erstmal nichtmehr ausführbar, wenn sie dann doch benötigt werden, kann man die Umbenennung einfach rückgängig machen... chris

__________________ |

| | #19 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi, soll ich das mit .vir machen auch nach diesem Ergebnis des OTL Scans? All processes killed ========== FILES ========== c:\windows\DCEBoot.exe moved successfully. c:\windows\ouwininit.exe moved successfully. ========== COMMANDS ========== [EMPTYTEMP] User: administrator ->Temp folder emptied: 0 bytes ->Temporary Internet Files folder emptied: 0 bytes ->Flash cache emptied: 0 bytes User: All Users User: chef ->Temp folder emptied: 8460466 bytes ->Temporary Internet Files folder emptied: 162299563 bytes ->Java cache emptied: 0 bytes ->FireFox cache emptied: 0 bytes ->Google Chrome cache emptied: 0 bytes ->Apple Safari cache emptied: 0 bytes ->Flash cache emptied: 4188 bytes User: Default ->Temp folder emptied: 0 bytes ->Temporary Internet Files folder emptied: 0 bytes User: Default User ->Temp folder emptied: 0 bytes ->Temporary Internet Files folder emptied: 0 bytes User: mkg ->Temp folder emptied: 0 bytes ->Temporary Internet Files folder emptied: 0 bytes User: Public ->Temp folder emptied: 0 bytes User: TEMP ->Temp folder emptied: 0 bytes ->Temporary Internet Files folder emptied: 0 bytes User: UpdatusUser ->Temp folder emptied: 0 bytes ->Temporary Internet Files folder emptied: 0 bytes User: User ->Temp folder emptied: 0 bytes ->Temporary Internet Files folder emptied: 0 bytes ->Flash cache emptied: 0 bytes %systemdrive% .tmp files removed: 0 bytes %systemroot% .tmp files removed: 0 bytes %systemroot%\System32 .tmp files removed: 0 bytes %systemroot%\System32\drivers .tmp files removed: 0 bytes Windows Temp folder emptied: 8411331 bytes RecycleBin emptied: 0 bytes Total Files Cleaned = 171,00 mb OTL by OldTimer - Version 3.2.54.0 log created on 07182012_093334 Files\Folders moved on Reboot... File move failed. C:\Windows\temp\hlktmp scheduled to be moved on reboot. PendingFileRenameOperations files... [2012.07.18 09:37:49 | 008,405,015 | ---- | M] () C:\Windows\temp\hlktmp : Unable to obtain MD5 Registry entries deleted on Reboot... die beiden Dateien sind nicht mehr im Windows Verzeichnis! ok habe sie in .vir umbenannt im Moved Ordner, ist das ok? |

| | #20 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi, ist so i. O. Wie verhält sich der Rechner? chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #21 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Rechner läuft, aber VOllscan zeigt gerade schon wieder 5 gefundene Teile an. Au mann, ob das noch wird? ich poste den Log gleich, danke erst mal Malwarebytes Anti-Malware (Test) 1.62.0.1300 www.malwarebytes.org Datenbank Version: v2012.07.18.03 Windows Vista Service Pack 2 x86 NTFS Internet Explorer 9.0.8112.16421 chef :: IBL-PC-LL71 [Administrator] Schutz: Aktiviert 18.07.2012 09:46:57 mbam-log-2012-07-18 (11-18-33).txt Art des Suchlaufs: Vollständiger Suchlauf (C:\|) Aktivierte Suchlaufeinstellungen: Speicher | Autostart | Registrierung | Dateisystem | Heuristiks/Extra | HeuristiKs/Shuriken | PUP | PUM Deaktivierte Suchlaufeinstellungen: P2P Durchsuchte Objekte: 578942 Laufzeit: 1 Stunde(n), 29 Minute(n), 59 Sekunde(n) Infizierte Speicherprozesse: 0 (Keine bösartigen Objekte gefunden) Infizierte Speichermodule: 0 (Keine bösartigen Objekte gefunden) Infizierte Registrierungsschlüssel: 0 (Keine bösartigen Objekte gefunden) Infizierte Registrierungswerte: 0 (Keine bösartigen Objekte gefunden) Infizierte Dateiobjekte der Registrierung: 0 (Keine bösartigen Objekte gefunden) Infizierte Verzeichnisse: 0 (Keine bösartigen Objekte gefunden) Infizierte Dateien: 9 C:\Downloads\CryptLoad_1.1.8\router\FRITZ!Box\nc.exe (PUP.Netcat) -> Keine Aktion durchgeführt. C:\Qoobox\Quarantine\C\Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\00000004.@.vir (Rootkit.0Access) -> Keine Aktion durchgeführt. C:\Qoobox\Quarantine\C\Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\00000008.@.vir (Trojan.Dropper.BCMiner) -> Keine Aktion durchgeführt. C:\Qoobox\Quarantine\C\Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\000000cb.@.vir (Rootkit.0Access) -> Keine Aktion durchgeführt. C:\Qoobox\Quarantine\C\Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\80000000.@.vir (Trojan.Sirefef) -> Keine Aktion durchgeführt. C:\_OTL\MovedFiles\07172012_122022\C_Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\00000004.@ (Rootkit.0Access) -> Keine Aktion durchgeführt. C:\_OTL\MovedFiles\07172012_122022\C_Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\00000008.@ (Trojan.Dropper.BCMiner) -> Keine Aktion durchgeführt. C:\_OTL\MovedFiles\07172012_122022\C_Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\000000cb.@ (Rootkit.0Access) -> Keine Aktion durchgeführt. C:\_OTL\MovedFiles\07172012_122022\C_Windows\Installer\{10c1ddf6-d431-0328-1fde-564604bae3f3}\U\80000000.@ (Trojan.Sirefef) -> Keine Aktion durchgeführt. (Ende) |

| | #22 |

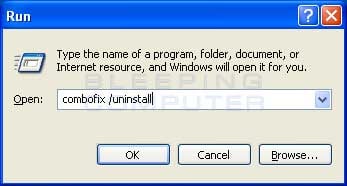

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi,  ) )nunja, schau Dir mal die Pfade genauer an ;o)... Das ist die Quarantäne von ComboFix: C:\Qoobox\Quarantine und das die von OTL C:\_OTL Richtig, bis auf den ersten Fund alles bereits inaktiviert. Den ersten Fund bitte bei www.virustotal.com prüfen lassen, Log posten. Das Verzeichnis c:\_OTL kannst Du löschen (im Explorer die SHIFT-Taste gedrückt halten wenn du DEL-Drückst, dann wird ohne Umweg über den Papierkorb gelöscht). Combofix deinstallieren: Klicke auf Start (Windows 7 Start Button) und tippe dann in das Suchfeld combofix /uninstall, wie im Piktogram unter diesem Text mit dem blauen Pfeil. Bitte sicherstellen, dass ein Leerzeichen zwischen Combofix und /uninstall ist. Combofix deinstallieren  (Dabei wird die Quarantäne gleich mitgelöscht)... chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #23 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Community Statistics Dokumentation FAQ About Join our community Sign in SHA256: 7379c5f5989be9b790d071481ee4fdfaeeb0dc7c4566cad8363cb016acc8145e File name: C:\Downloads\CryptLoad_1.1.8\router\FRITZ!Box\nc.exe Detection ratio: 26 / 42 Analysis date: 2012-07-18 10:12:43 UTC ( 0 Minuten ago ) 9 0 More details Antivirus Result Update AhnLab-V3 Win-AppCare/NTSniff_v111.61440 20120718 AntiVir SPR/NetCat.A 20120718 Antiy-AVL RemoteAdmin/Win32.NetCat.gen 20120717 Avast - 20120718 AVG NetCat.A 20120718 BitDefender - 20120718 ByteHero - 20120716 CAT-QuickHeal - 20120718 ClamAV - 20120717 Commtouch W32/Netcat 20120718 Comodo ApplicUnsaf.Win32.RemoteAdmin.NetCat.A 20120718 DrWeb Tool.Netcat.308 20120718 Emsisoft - 20120718 eSafe Win32.SPRNetCat.A 20120717 ESET-NOD32 Win32/RemoteAdmin.NetCat 20120718 F-Prot W32/Netcat 20120718 F-Secure Riskware:W32/NetCat 20120718 Fortinet Riskware/Nt110 20120718 GData - 20120718 Ikarus not-a-virus:RemoteAdmin.Win32.NetCat 20120718 Jiangmin Trojan/VulnWatch.a 20120718 K7AntiVirus - 20120717 Kaspersky not-a-virus:RemoteAdmin.Win32.NetCat.a 20120718 McAfee Tool-NetCat 20120718 McAfee-GW-Edition Heuristic.LooksLike.Win32.Suspicious.I 20120718 Microsoft - 20120718 Norman - 20120718 nProtect Trojan/W32.Agent.61440.TR 20120718 Panda Hacktool/NetCat.B 20120718 PCTools SecurityRisk.NetCat 20120718 Rising Hack.NetCat.c 20120718 Sophos NetCat 20120718 SUPERAntiSpyware - 20120718 Symantec NetCat 20120717 TheHacker Aplicacion/NetCat 20120717 TotalDefense - 20120717 TrendMicro - 20120718 TrendMicro-HouseCall - 20120717 VBA32 - 20120718 VIPRE Netcat (not malicious) 20120718 ViRobot RemoteAdmin.NetCat.61440 20120718 VirusBuster - 20120717 Comments Votes Additional information ssdeep 1536:8LJg1OAEuxWhXTmNquG9L0RT/ADGRMlu:8LJlAEuxAWqu3ZMlu TrID Win32 Executable MS Visual C++ (generic) (65.2%) Win32 Executable Generic (14.7%) Win32 Dynamic Link Library (generic) (13.1%) Generic Win/DOS Executable (3.4%) DOS Executable Generic (3.4%) ExifTool MIMEType.................: application/octet-stream Subsystem................: Windows command line MachineType..............: Intel 386 or later, and compatibles TimeStamp................: 2004:12:29 19:07:16+01:00 FileType.................: Win32 EXE PEType...................: PE32 CodeSize.................: 40960 LinkerVersion............: 7.1 EntryPoint...............: 0x4ac3 InitializedDataSize......: 20480 SubsystemVersion.........: 4.0 ImageVersion.............: 0.0 OSVersion................: 4.0 UninitializedDataSize....: 0 Portable Executable structural information Compilation timedatestamp.....: 2004-12-29 18:07:16 Target machine................: 0x14C (Intel 386 or later processors and compatible processors) Entry point address...........: 0x00004AC3 PE Sections...................: Name Virtual Address Virtual Size Raw Size Entropy MD5 .text 4096 39278 40960 6.48 014f752b6e761829411f992e0f124480 .rdata 45056 10154 12288 4.61 b91b2055581dccc9493b9abe4e260eb6 .data 57344 7684 4096 1.19 b159ba52d81d69143e0d3b16b760c17a PE Imports....................: [[KERNEL32.dll]] GetSystemTimeAsFileTime, CreateFileA, GetNumberOfConsoleInputEvents, PeekConsoleInputA, LCMapStringW, LCMapStringA, GetSystemInfo, VirtualProtect, GetLocaleInfoA, GetStringTypeW, GetStringTypeA, HeapSize, SetStdHandle, SetFilePointer, SetEnvironmentVariableA, GetOEMCP, GetACP, CompareStringW, GetCPInfo, MultiByteToWideChar, CompareStringA, VirtualQuery, InterlockedExchange, GetLastError, CloseHandle, CreateProcessA, DuplicateHandle, GetCurrentProcess, ExitThread, Sleep, ReadFile, PeekNamedPipe, WriteFile, CreatePipe, DisconnectNamedPipe, TerminateProcess, WaitForMultipleObjects, TerminateThread, CreateThread, GetStdHandle, FreeConsole, ExitProcess, HeapFree, HeapAlloc, GetProcAddress, GetModuleHandleA, SetEndOfFile, GetCommandLineA, GetVersionExA, QueryPerformanceCounter, GetTickCount, GetCurrentThreadId, GetCurrentProcessId, GetModuleFileNameA, HeapDestroy, HeapCreate, VirtualFree, VirtualAlloc, HeapReAlloc, WideCharToMultiByte, SetHandleCount, GetFileType, GetStartupInfoA, FlushFileBuffers, RtlUnwind, UnhandledExceptionFilter, FreeEnvironmentStringsA, GetEnvironmentStrings, FreeEnvironmentStringsW, GetEnvironmentStringsW, LoadLibraryA [[WS2_32.dll]] -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, - ClamAV PUA Engine Possibly Unwanted Application. While not necessarily malicious, the scanned file presents certain characteristics which depending on the user policies and environment may or may not represent a threat. For full details see: hxxp://www.clamav.net/support/faq/pua. First seen by VirusTotal 2006-05-23 14:32:44 UTC ( 6 Jahre, 1 Monat ago ) Last seen by VirusTotal 2012-07-18 10:12:43 UTC ( 1 Minute ago ) File names (max. 25) 1. nc.VIR 2. ll.exe 3. nc.jpg 4. C:\Downloads\CryptLoad_1.1.8\router\FRITZ!Box\nc.exe 5. ftp.exe 6. nc-orig.exe 7. ab41b1e2db77cebd9e2779110ee3915d.exe 8. ab41b1e2db77cebd9e2779110ee3915d 9. nc - 복사본.exe 10. nc2.exe 11. Escan.exe 12. nc.exe.exe 13. wupdate.exe 14. output.1439129.txt 15. nc.exe 16. A0050550.exe 17. netcat.exe 18. nc.exe.vir 19. unknown1.ex_ 20. 1439129 21. gmer.exe 22. nc_win32.exe 23. nc3.exe 24. A0040569.exe 25. smona_7379c5f5989be9b790d071481ee4fdfaeeb0dc7c4566cad8363cb016acc8145e.bin Blog | Twitter | contact@virustotal.com | Google groups | TOS & Privacy Policy |

| | #24 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi, ist ein Remotezugang zum Rechner, würde ich lahmlegen (löschen oder wieder das ".vir" ans Ende setzten)... Und, was treibt der Rechner chris Ps.: Mach dann Mittag..

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #25 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Du meinst ich soll nc.vir draus machen? So und jetzt noch eine Frage bevor ich mich dann auch für Deine grossartige Hilfe bedanke: Wieso investiere ich hier im Netzwerk in eine teure Trend Micro Lösung und trotzdem habe ich einen solch infizierten Rechner? Was schlägst Du vor? Soll ich wieder den Trend Micro Client installieren (Netzwerkversion) oder soll ich was anderes machen? Herzlichen Dank Andi Rechnner läuft gut habe bis jetzt nur Testversion von MAM! |

| | #26 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi, wenn der Testzeitraum von MAM abläuft, dann verlierst Du nur den Echtzeitscanner, d.h. einmal de Woche updaten und dann Fullscann laufen lassen. Kein Scanner findet alles und vorallem werden Sicherheitslücken in Windows ausgenutzt und meist legitime Anwendungen "gekapert"... Daher: Rechner absichern: Zusätzlich zur Sicherheitslösunga und der Windows-Firewall noch Threadfire-free Herunterladen Kostenlos) (Wenn sich die Beiden Vertragen ;o).. Zum Surfen Firefox mit den PlugIns "WOT" (http://filepony.de/?q=WOT) und "NoScript" (http://filepony.de/download-noscript//)) verwenden, einen "Guest"-Account (keine Adminrechte! XP: (Schritt 6: Eingeschränkte Rechte für Viren - Schritt für Schritt: Windows XP absichern - CHIP Online, Vista/Win7: Windows-7-Anleitung: Benutzerkonten anlegen und verwalten - NETZWELT) anlegen. chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #27 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hallo Chris, vielen Dank nochmals, ich brauche übrigens keine Spendenbescheinigung! Bis irgendwann , bis zum nächsten Virus Grüssle Andi |

| | #28 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi, Danke... Bye, chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #29 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Lieber Chris, noch en Problem. Jetzt hab ich also den Trend Micro Client wieder installiert, danach hängte sich der PC komplett auf. Jetzt hab ich ihn wieder deinstalliert. Läuft wieder. Soll ich dann Malwarebytes nach Ablauf der Testphase deinstallieren und dann den TM Client wieder, oder was soll ich machen? Grüsse Andi |

| | #30 |

| Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? Hi, kannst Du so machen... MAM komplett deinstallieren und dann wieder Trendmicro drauf... chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

|

| Themen zu Trojaner lassen sich mit Malwarebytes nicht löschen, was tun? |

| 00000008.@, 80000000.@, administrator, adobe, anti-malware, autostart, blockiert, dateien, explorer, folge, heuristiks/extra, heuristiks/shuriken, logfile, löschen, malwarebytes, micro, neustart, nicht löschen, pup.spyware.marketscore, relevantknowledge, rootkit.0access, scan, schnell, speicher, system, test, trend, trojan.dropper.bcminer, trojan.sirefef, trojaner, update, vista, was tun? |