|

| |||||||

Log-Analyse und Auswertung: rootkit Trojaner FakeAlert!grb auf Windows XP NotebookWindows 7 Wenn Du Dir einen Trojaner eingefangen hast oder ständig Viren Warnungen bekommst, kannst Du hier die Logs unserer Diagnose Tools zwecks Auswertung durch unsere Experten posten. Um Viren und Trojaner entfernen zu können, muss das infizierte System zuerst untersucht werden: Erste Schritte zur Hilfe. Beachte dass ein infiziertes System nicht vertrauenswürdig ist und bis zur vollständigen Entfernung der Malware nicht verwendet werden sollte.XML. |

|

| |

| | #1 |

| rootkit Trojaner FakeAlert!grb auf Windows XP Notebook Hallo miteinander Heute hat sich bei mir während der Internetnutzung auf dem Notebook die Fehlermeldung gezeigt dass die Festplatte beschädigt sei und ich das System neustarten soll. Zeitgleich meldete mein McAfee die Virusmeldung FakeAlert!grb Ich habe den Neustart nicht gemacht sondern habe gleich angefangen einen Festplattencheck zu laufen. Kurz darauf hat sich das System allerdings von selbst neu gestartet. Nach dem Hochfahren hatte ich keinen Zugriff mehr auf das Systemlaufwerk und die installierten Programme. Nach etwas stöbern im Forum bin ich auf den Trick gestossen mit welchem die nicht sichtbaren Dateien auf dem Rechner wieder sichtbar gemacht werden können im Arbeitsplatz. Habe dies gemacht und kann nun meine Dateien alle wieder sehen. Da aber die Fehlermeldungen alle bleiben läuft nun mein McAfee auf hochtouren. Glaube aber nicht dass er den Trojaner komplett deinstallieren kann. Hat jemand von euch Erfahrung? Kann ich mein Notebook von dem Trojaner befreien, oder nützt nur eine Neuinstallation? NB: Ich schreibe von einem Zweitrechner. Habe den infizierten vom Netz getrennt. Danke für eure Hilfe West79 |

| | #2 | ||

| /// TB-Ausbilder         | rootkit Trojaner FakeAlert!grb auf Windows XP Notebook Mein Name ist M-K-D-B und ich werde dir bei der Bereinigung deines Computers helfen. Bitte beachte folgende Hinweise:

Schritt # 1: Fragen beantworten Zuerst kommen wir zu deinen Fragen: Zitat:

Bitte beantworte mir folgende Fragen: Zitat:

Gibt es derzeit noch andere Probleme? Schritt # 2: rKill verwenden Downloade Dir bitte rKill ( by Grinler ) von einem dieser Downloadspiegel.und speichere die Datei auf dem Desktop.

Schritt # 3: Kontrollscan mit Malwarebytes' Anti-Malware (MBAM) Downloade Dir bitte Malwarebytes' Anti-Malware

Schritt # 4: Stoppen von Treibern mit Defogger Downloade Dir bitte defogger von jpshortstuff auf Deinem Desktop.

Wenn wir die Bereinigung beendet haben, starte bitte defogger erneut und klicke den Re-enable Button. Schritt # 5: GMER Rootkitscan Bitte

Schritt # 6: Benutzerdefinierter Scan mit OTL Falls noch nicht vorhanden, lade Dir bitte OTL von Oldtimer herunter und speichere es auf Deinem Desktop

Code:

ATTFilter activex

netsvcs

msconfig

%SYSTEMDRIVE%\*.

%PROGRAMFILES%\*.exe

%PROGRAMFILES%\*.

%LOCALAPPDATA%\*.exe

%systemroot%\*. /mp /s

/md5start

explorer.exe

regedit.exe

winlogon.exe

wininit.exe

userinit.exe

svchost.exe

ctfmon.exe

/md5stop

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate\Auto Update\Results\Install|LastSuccessTime /rs

CREATERESTOREPOINT

Schritt # 7: Deine Rückmeldung Zur weiteren Analyse benötige ich zusammen mit deiner nächsten Antwort

Geändert von M-K-D-B (09.07.2011 um 14:26 Uhr) Grund: Defogger eingefügt |

| | #3 | ||

| rootkit Trojaner FakeAlert!grb auf Windows XP Notebook Hallo M-K-D-B

__________________Besten Dank für dein Angebot zu Hilfe.  Antwort auf Schritt #1: Zitat:

http://www.trojaner-board.de/59624-a...tml#post369557 Soll ich dennoch unhide.exe runterladen und ausführen? Zitat:

- Desktop-Hintergrund ist komplett schwarz. Keine Desktop-Shortlinks sind mehr vorhanden. - Alle installierten Programme bleiben in der Start-leiste unsichtbar. - Mit dem obig genannten Link im Trojaner-Board kann ich alle Dateien sehen, es scheint so als ob keine Verluste aufgetreten sind. Doch wurden alle Ordner und Dateien für mich unsichtbar. - Das "Windows" (so nehm ich an, bin aber nicht sicher ob hier der Trojaner noch immer FakeAlerts sendet) meldet partout dass es kritische Probleme mit den installierten Festplatten hat. Doch bin ich überzeugt dass die Festplatten physisch völlig intakt sind, da die Systemleistung unverändert erscheint und ich wie gesagt alle Dateien zum vorschein bringen konnte. - Es läuft ständig ein komisches "Fix-program" welches nicht Windows-like aussieht und mich auffordert es zu starten um die Festplatte zu reparieren. Habe diesen Schritt aber noch nicht getan. Sollte ich? Antwort zu Schritt #2 - #7 folgen sobald ich all die Tests durch habe. Werde vermutlich Montag Abends so weit sein. Nochmals vielen Dank für deine Hilfe  Gruss West79 |

| | #4 | |||

| /// TB-Ausbilder         | rootkit Trojaner FakeAlert!grb auf Windows XP Notebook Hallo West79, Ja, führe aber zuerst rkill und Malwarebytes' Anti-Malware aus (wie in meiner letzten Antwort beschrieben). Anschließend mache bitte folgendes: Downloade dir bitte unhide.exe (by Grinler) und speichere die Datei auf deinem Desktop.

Anschließend kannst du mit Defogger, GMER und OTL weiter machen.  Zitat:

Zitat:

Zitat:

Poste alle geforderten Logfiles, sobald es die Zeit zulässt. Erst dann können wir mit der Bereinigung fortfahren.  |

| | #5 |

| rootkit Trojaner FakeAlert!grb auf Windows XP Notebook Hallo M-K-D-B Ich konnte praktisch mühelos alle geforderten Schritte durchgehen. Hier folgen Meine Bemerkungen und die Logfiles. Schritt #1: Die Fragen haben wir bereits besprochen. Schritt #2: rKill hat funktioniert. Hatte danach wieder Schreibrecht auf dem Desktop. Schritt #3: MBAM ist durchgelaufen. Hier das logfile. Code:

ATTFilter Malwarebytes' Anti-Malware 1.51.0.1200

www.malwarebytes.org

Datenbank Version: 7060

Windows 5.1.2600 Service Pack 3

Internet Explorer 8.0.6001.18702

10.07.2011 11:53:02

mbam-log-2011-07-10 (11-53-02).txt

Art des Suchlaufs: Quick-Scan

Durchsuchte Objekte: 179055

Laufzeit: 15 Minute(n), 10 Sekunde(n)

Infizierte Speicherprozesse: 0

Infizierte Speichermodule: 0

Infizierte Registrierungsschlüssel: 0

Infizierte Registrierungswerte: 1

Infizierte Dateiobjekte der Registrierung: 2

Infizierte Verzeichnisse: 0

Infizierte Dateien: 2

Infizierte Speicherprozesse:

(Keine bösartigen Objekte gefunden)

Infizierte Speichermodule:

(Keine bösartigen Objekte gefunden)

Infizierte Registrierungsschlüssel:

(Keine bösartigen Objekte gefunden)

Infizierte Registrierungswerte:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\JUaDAjhRvP (Trojan.FakeAlert) -> Value: JUaDAjhRvP -> Quarantined and deleted successfully.

Infizierte Dateiobjekte der Registrierung:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\FirewallDisableNotify (PUM.Disabled.SecurityCenter) -> Bad: (1) Good: (0) -> Quarantined and deleted successfully.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\DisableTaskMgr (PUM.Hijack.TaskManager) -> Bad: (1) Good: (0) -> Quarantined and deleted successfully.

Infizierte Verzeichnisse:

(Keine bösartigen Objekte gefunden)

Infizierte Dateien:

c:\dokumente und einstellungen\all users\anwendungsdaten\juadajhrvp.exe (Trojan.FakeAlert) -> Quarantined and deleted successfully.

c:\dokumente und einstellungen\all users\anwendungsdaten\17424164.exe (Trojan.Agent) -> Quarantined and deleted successfully.

Schritt #4: Defogger hab ich laufen lassen. Ist allerdings nicht viel passiert. Ist da was falsch gelaufen? Im Logfile steht nur das: Code:

ATTFilter defogger_disable by jpshortstuff (23.02.10.1)

Log created at 12:16 on 10/07/2011 (Stephen)

Checking for autostart values...

HKCU\~\Run values retrieved.

HKLM\~\Run values retrieved.

Checking for services/drivers...

-=E.O.F=-

Schritt #6: Auch OTL lief blendend. Das OTL.txt ist ebenso riesig und ist im Anhang un zwei Files unterteilt. Das Extra.txt ebenso im Anhang. Ich hoffe all dies hilft uns weiter. Was denkst du? Oder sollte ich besser  ? ?Schöner Gruss West79 |

| | #6 | ||||

| /// TB-Ausbilder         | rootkit Trojaner FakeAlert!grb auf Windows XP Notebook Hallo West79, Schritt # 1: Beantwortung deiner Fragen Zitat:

Ja, es hilft uns weiter. Nein. Sowas kommt nur in Frage, wenn alles andere scheitert. Bislang läufts ja ganz gut.  Zu deiner eigenen Sicherheit bitte ich dich, bis auf weiteres, kein Online-Banking oder andere Online-Geschäfte an diesem Computer abzuwicklen, bis wir die Bereinigung abgeschlossen haben. Schritt # 2: Systemdateien verstecken Gehe bitte auf Start --> Systemsteuerung --> Extras --> Ordneroptionen. Wechsle auf den Reiter Ansicht.

Lösche keinesfalls Ordner oder Dateien ohne Anweisung Schritt # 3: Deinstallation von Programmen

Schritt # 4: TDSS Killer ausführen Dowloade Dir bitte TDSS Killer.exe und speichere die Datei am Desktop.

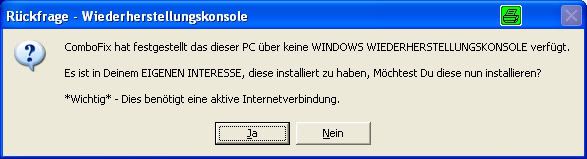

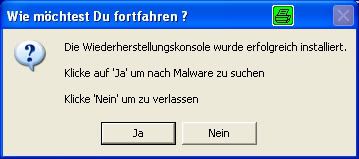

Schritt # 5: ComboFix ausführen Combofix darf ausschließlich ausgeführt werden, wenn ein Kompetenzler dies ausdrücklich empfohlen hat!Lade ComboFix von einem dieser Download-Spiegel herunter: BleepingComputer - ForoSpyware * Wichtig !! Speichere ComboFix auf dem Desktop

Sobald die Wiederherstellungskonsole durch ComboFix installiert wurde, solltest Du folgende Nachricht sehen:  Klicke "Ja", um mit dem Suchlauf nach Malware fortzufahren. Wenn ComboFix fertig ist, wird es ein Log erstellen. Bitte füge die C:\ComboFix.txt Deiner nächsten Antwort bei. Schritt # 6: Fragen beantworten Bitte beantworte mir folgende Fragen:

Schritt # 7: Deine Rückmeldung Zur weiteren Analyse benötige ich zusammen mit deiner nächsten Antwort

|

|

| Themen zu rootkit Trojaner FakeAlert!grb auf Windows XP Notebook |

| beschädigt, check, dateien, fakealert, fakealert rootkit trojaner festplatte, fehlermeldung, fehlermeldungen, festplatte, gen, hochfahren, internet, komplett, neuinstallation, neustarten, platte, pum.disabled.securitycenter, pum.hijack.taskmanager, rechner, system, trick, trojan.agent, trojan.fakealert, trojaner, windows xp, zugriff |